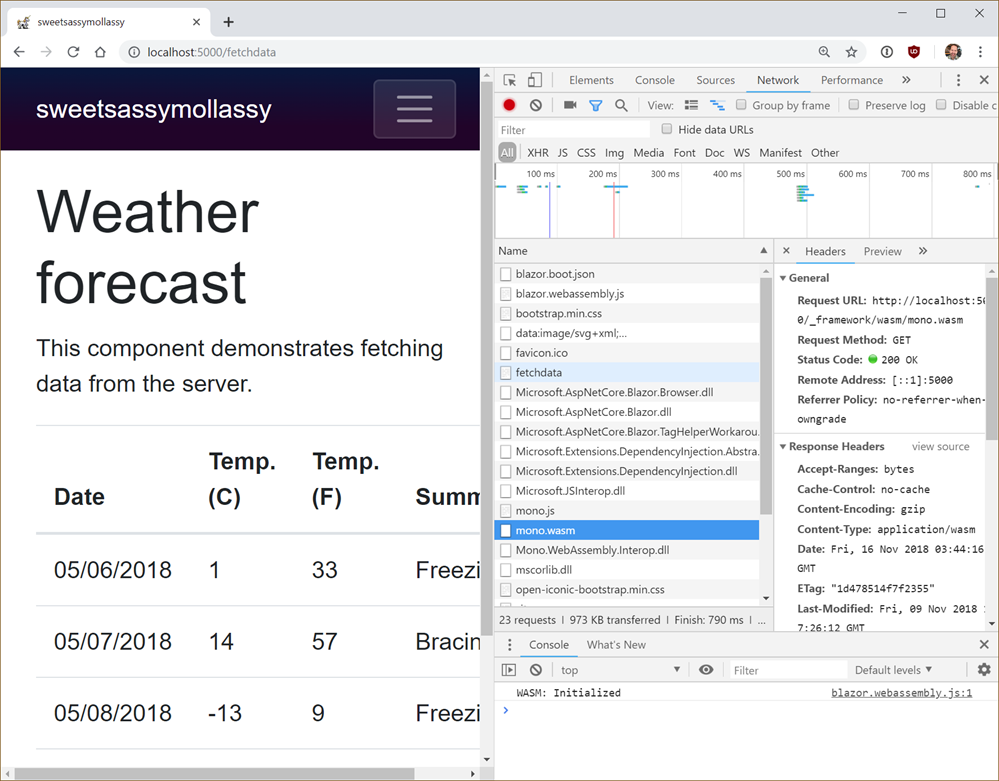

Compiling C# to WASM with Mono and Blazor then Debugging .NET Source with Remote Debugging in Chrome DevTools

如何在浏览器中运行.NET标准代码?可以使用Mono和Blazor先将C#编译为 WASM,然后使用 Chrome DevTools 中的远程调试功能来调试.NET源代码

对于浏览器里运行 WASM 我一直隐约有所担忧,担忧来自于 Web 更加不透明 ...

如何在浏览器中运行.NET标准代码?可以使用Mono和Blazor先将C#编译为 WASM,然后使用 Chrome DevTools 中的远程调试功能来调试.NET源代码

对于浏览器里运行 WASM 我一直隐约有所担忧,担忧来自于 Web 更加不透明 ...

Dropbox 整理的多个 Apple 产品的安全漏洞分析(CVE-2017-13890、CVE-2018-4176、CVE-2018-4175)

比较牛逼的是,这些 Apple 的漏洞,都是 Dropbox 自己的安全团队发现的。未知攻,焉知防,我 ...

Golem - 隐藏在 Windows 字体文件夹中的恶意软件

感觉恶意软件这事情,可以说是无孔不入的,隐藏在 Windows fonts 里面并不见怪

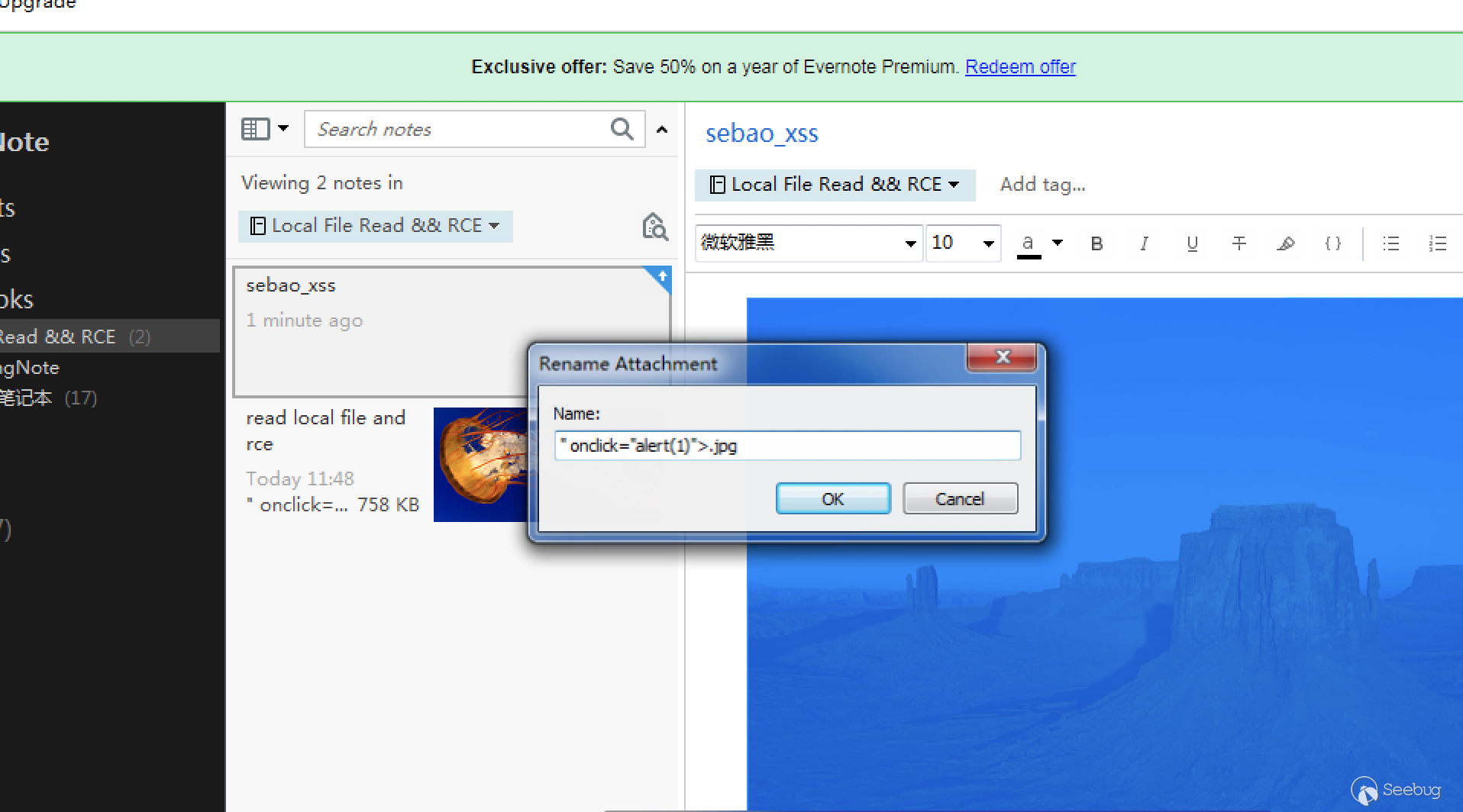

印象笔记 Windows 客户端 6.15 本地文件读取和远程命令执行漏洞(CVE-2018-18524)

实在难得的例子,一个因为 XSS 导致本地文件读取和 RCE 的例子。

引入 NodeJS 环境到本地,对于输入过滤不严,产生的 XSS 极其 ...

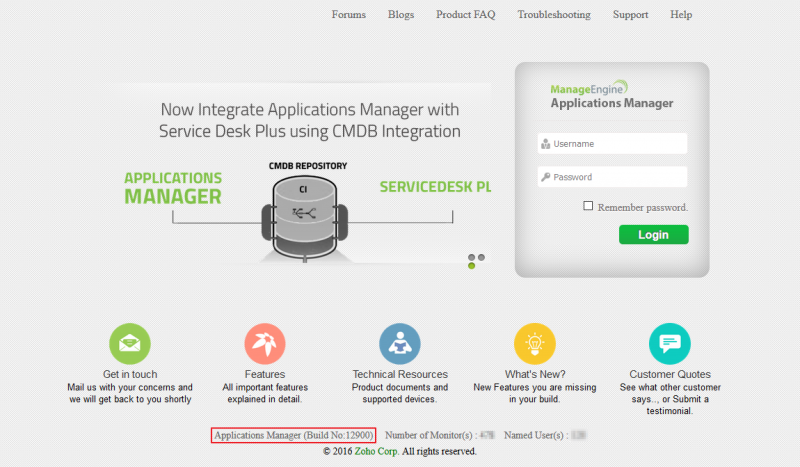

红队的故事 Part 2 - 从 SQL 注入到域管理员

暂且当作是真实的入侵的故事,只是真实入侵过程基本都是好事多磨吧。

文章只是给个思路,但其实这样的踩点收集信息的做法,才是真正需要学习的。通过已有的信息,了解清楚对方系统的结构,是渗透的必修课。

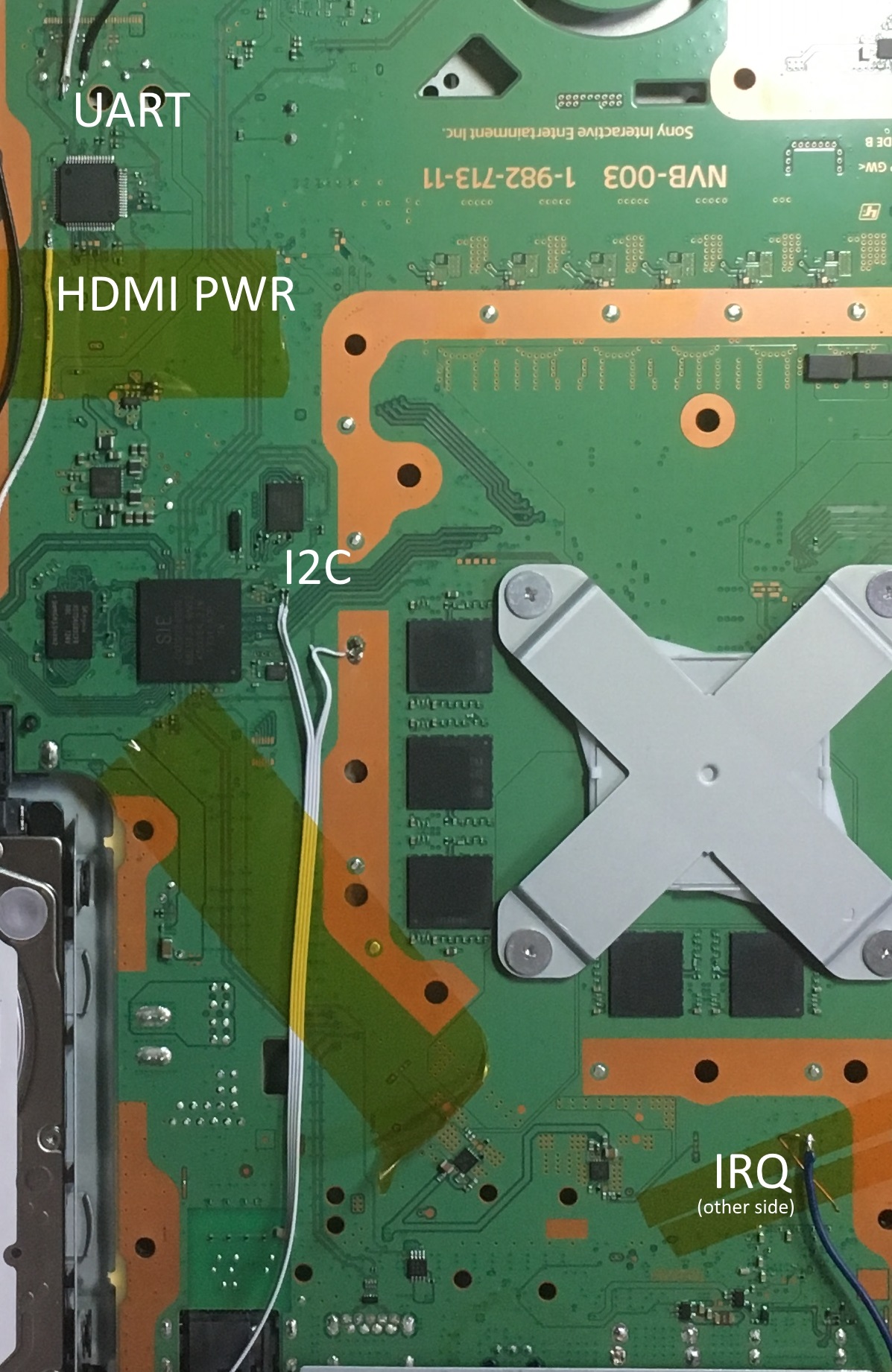

通过 PS4 Aeolia 处理器固件上的漏洞实现代码执行

感觉现在的主机破解,几乎都是软硬结合的做法。复制粘贴一下里面的做法:

使用 FRIDA 为 Android 应用进行脱壳

为什么会有脱壳这事情?还不是为了逆向和重新打包!感觉虚拟机执行类的语言,几乎没有不可脱壳的,因为无论怎么加壳,最终送到代码的虚拟机去执行这瞬间,你的代码肯定是全裸的。

如何使用树莓派构建自己的运动激活安全摄像头

愿意自己动手,只需要简单的器件拼凑起来,就是一个完整的实现了。所谓 IoT 设备,其实没有那么的复杂。

Windows Internals 系列文章:Windows Kernel

深入 Windows 内核的文章,写得挺好的。实际的文章链接见这里 One Windows Kernel 不过考虑到这是系列文章,就给出一个系列文章的汇总页面比较好。

虽然我 ...

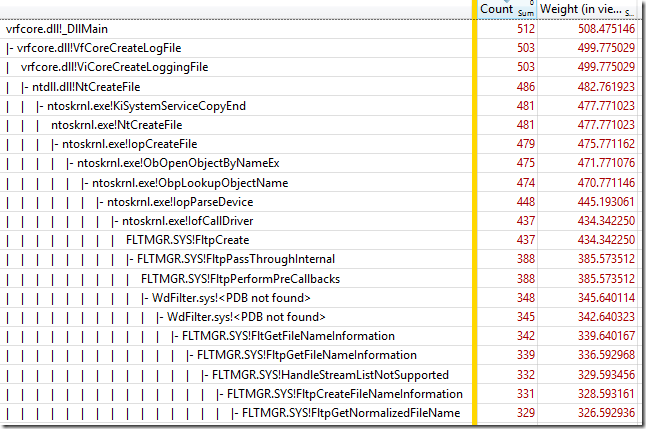

多种可以使 Windwos 在不同操作中变慢的方法

这个作者还写了 part0 和 part1,链接如下:

通过 COM 将代码注入到 Windows 保护进程 Part 1,来自 Project Zero

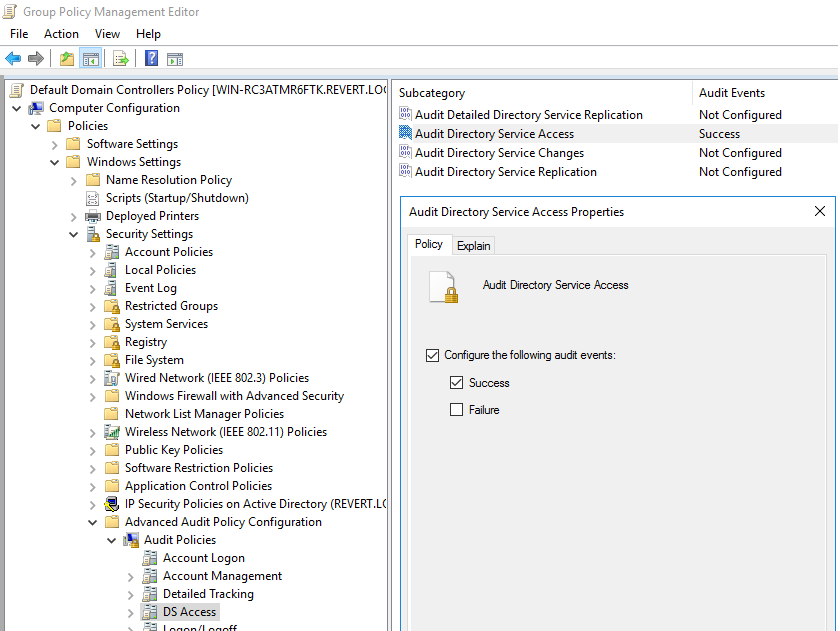

活动目录中的欺骗与诱饵技术

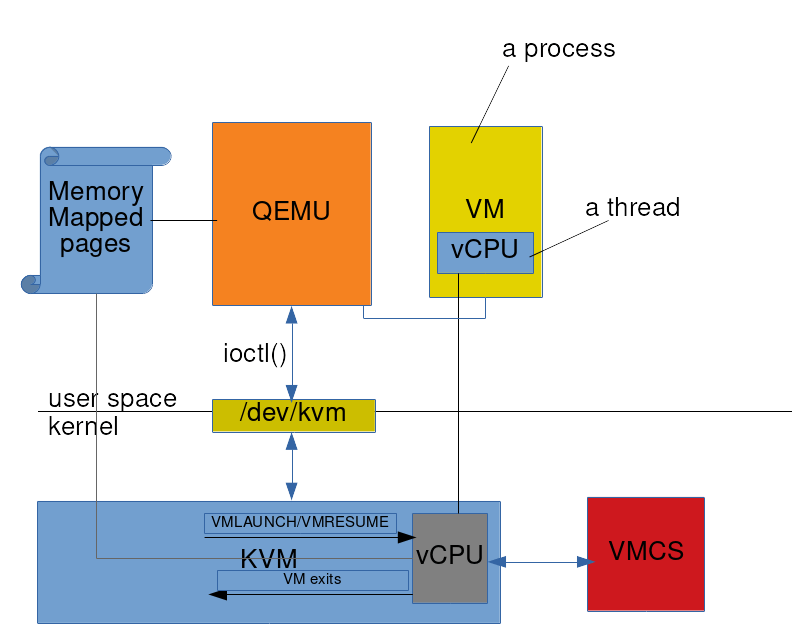

Intel 虚拟化之 VTx、KVM 和 QEMU 之间如何协同工作

看看这样的硬件实现,挺好的。一直在重复的一句话:硬件的安全实现,是软件安全实现的基础,经济基础决定上层建筑,这个真是个放之四海而皆准的大道理。

通过使用符号执行技术,自动化分析堆分配器,来评估一个补丁是否能缓解攻击

原文是一篇 Paper,准确说是大学里的某个网络安全实验室的 Paper,原文见这里:

对 Hancitor 恶意样本的深入分析

恶意 Mail Document 的深入分析,感觉这样的恶意文档,各种小套路,各种的小心机。

文章分为两个部分:

Firefox JavaScript 类型混淆 RCE 漏洞(CVE-2018-12386)的详细分析

没有说起漏洞如何发现的,不过,很详细地说了一下漏洞的利用过程。这种从代码生成的机器码和代码的执行流程来说明漏洞利用过程的做法,实在是清晰。

顺便说, ...

如何使用开源的 SDR 设备进行无线电通讯逆向

硬件无线电安全这一块,随着物联网的概念兴起,越来越受关注。

挺有趣的东西,玩玩挺好的。

Windows 0day 漏洞(CVE-2018-8453)捕获始末与分析,来自 Kaspersky

看到里面的 Heap Feng Shui technique for Windows RS4 17134 这句,差点没有把我笑死,准确来说,每次看到 ...

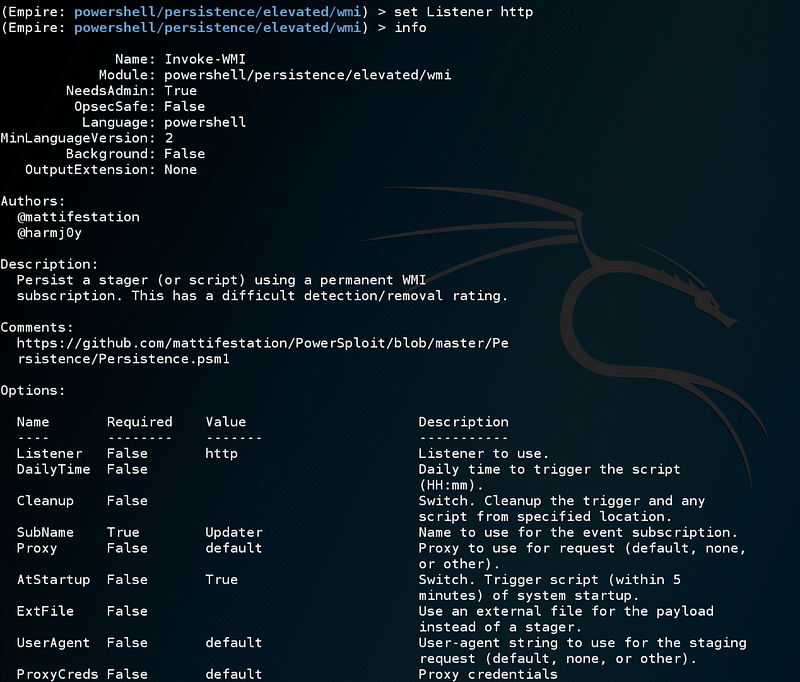

如何检测并移除 WMI 持久化后门

里面详细介绍到用 Sysmon 和 Autoruns 这两个工具,识别并移除 WMI 后门的过程。

无文件攻击的4种基本技术介绍。一图流,一张图的事情,写成了一篇文章来解释

不过怎么说呢?除了第四种隐藏在内存里的执行文件,其他三种我都不是那么认同是“无文件攻击”。