Tag: Hardware

查看所有 Tags 随机文章Hardware

Hardware

FPGA 的编程介绍- LED Blinker with Mojo v3

有空学习一下硬件也是挺好的事情

深入解析阿波罗引导电脑(AGC)的磁芯内存

谈及这些上古年代的电子元器件,即使有名如 Apollo 用的磁芯内存,在今天看了,说好听点就是电子垃圾,说得不好听,就是垃圾都不如。

但是,科技的发展日新月异,它不是一蹴而就就发展成为今天这样的。审视历史的 ...

针对家庭路由器和 SOHO 路由器的新型漏洞利用工具包 Novidade 被发现

趋势安全博客的东西写得都有“危言耸听”,我不是特别喜欢转载,虽然这一篇写得也不怎么样,但是我还是想说一下,家庭路由的危险性

在家庭路由纷纷过 100Mbps 带宽的时代 ...

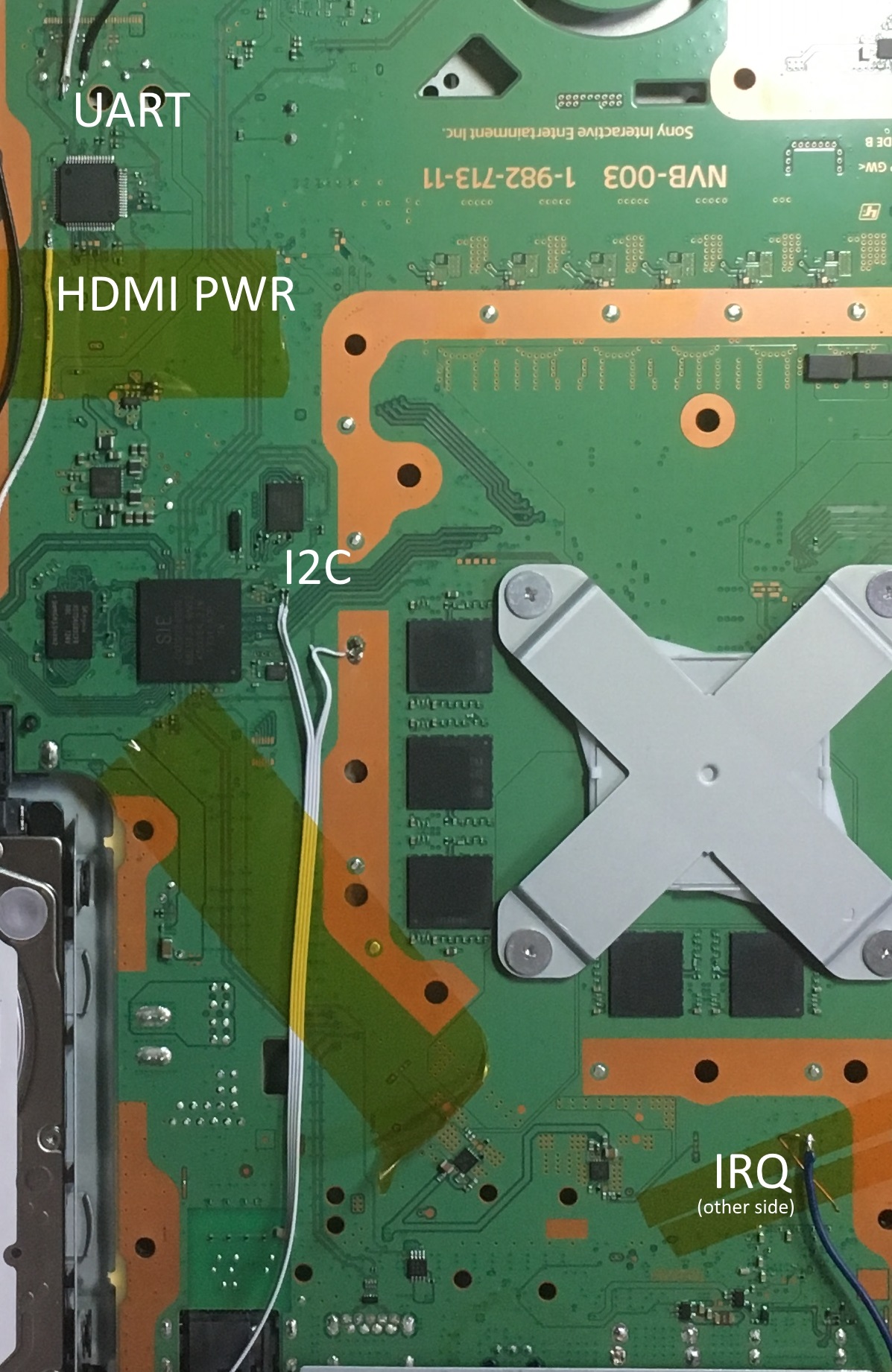

通过 PS4 Aeolia 处理器固件上的漏洞实现代码执行

感觉现在的主机破解,几乎都是软硬结合的做法。复制粘贴一下里面的做法:

如何使用树莓派构建自己的运动激活安全摄像头

愿意自己动手,只需要简单的器件拼凑起来,就是一个完整的实现了。所谓 IoT 设备,其实没有那么的复杂。

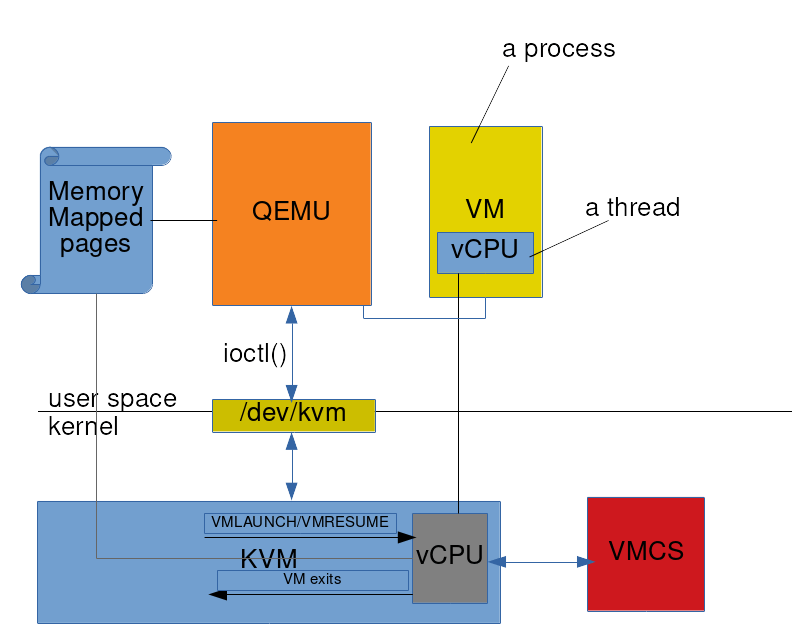

Intel 虚拟化之 VTx、KVM 和 QEMU 之间如何协同工作

看看这样的硬件实现,挺好的。一直在重复的一句话:硬件的安全实现,是软件安全实现的基础,经济基础决定上层建筑,这个真是个放之四海而皆准的大道理。

如何使用开源的 SDR 设备进行无线电通讯逆向

硬件无线电安全这一块,随着物联网的概念兴起,越来越受关注。

挺有趣的东西,玩玩挺好的。

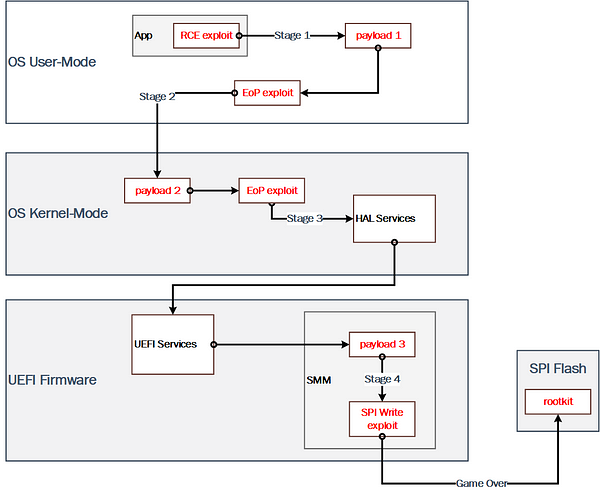

作者详细介绍了 Rookit 修改 BIOS 的步骤和 BIOS 更新工具中驱动程序被滥用的风险

BIOS 日渐升级到 UE ...

在野外发现的首个 UEFI rootkit - LoJax 分析,来自 ESET

传说中的 UEFI rookit 终于有现成的样本了,这可是工作在主板 BIOS 里面的 rootkit

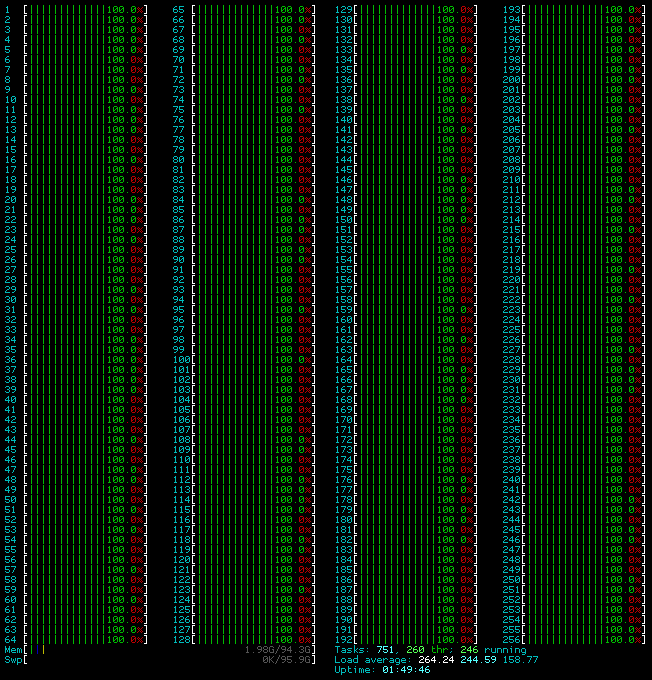

如何将 AFL 扩展,使其可以有效利用 256 线程的机器

文章里面使用的是 Intel Xeon Phi 7210 (64 核心 256 线程)的处理器,现代的多核 CPU能全部用起来,其实效率也是挺高的。不过现在都2018年了,传授这样的压榨 C ...

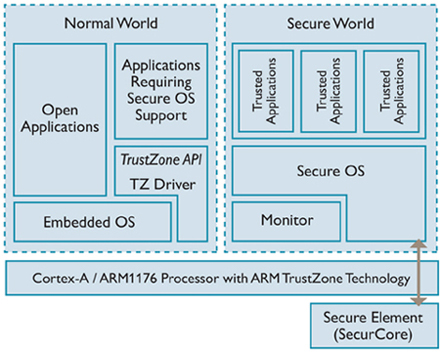

通过隔离和虚拟化构建更安全的 ARM TrustZone。经济基础决定上层建筑,硬件的安全决定软件的安全,世界一直在变化,但这个真理不曾有变化。

通过 USB 调试攻击固件安装后门以实现 "邪恶女佣" 攻击。

关于这个 “Evil Maid” 攻击,先前有过类似的更新,传送门 IT’S IMPOSSIBLE TO PROVE YOUR LAPTOP HASN’T BEEN HACKED. I ...

针对 Raspberry Pi 的内核研究。很多人可能不屑于去分析这样的内核,但是在物联网快速发展的今天,这样经过裁剪和适配后的设备却成千上万。研究这样的内核,事实上是一个很好的开始!

如何清除不可清除的 BIOS 密码。略为搞笑的标题,很多 BIOS 的密码可以通过断电擦去 CMOS 的方法来达到目的,然而 IBM x3550 M3 不是这么搞的,看看作者是如何通过 UEFI Shell 迂回实现自己的目的的。

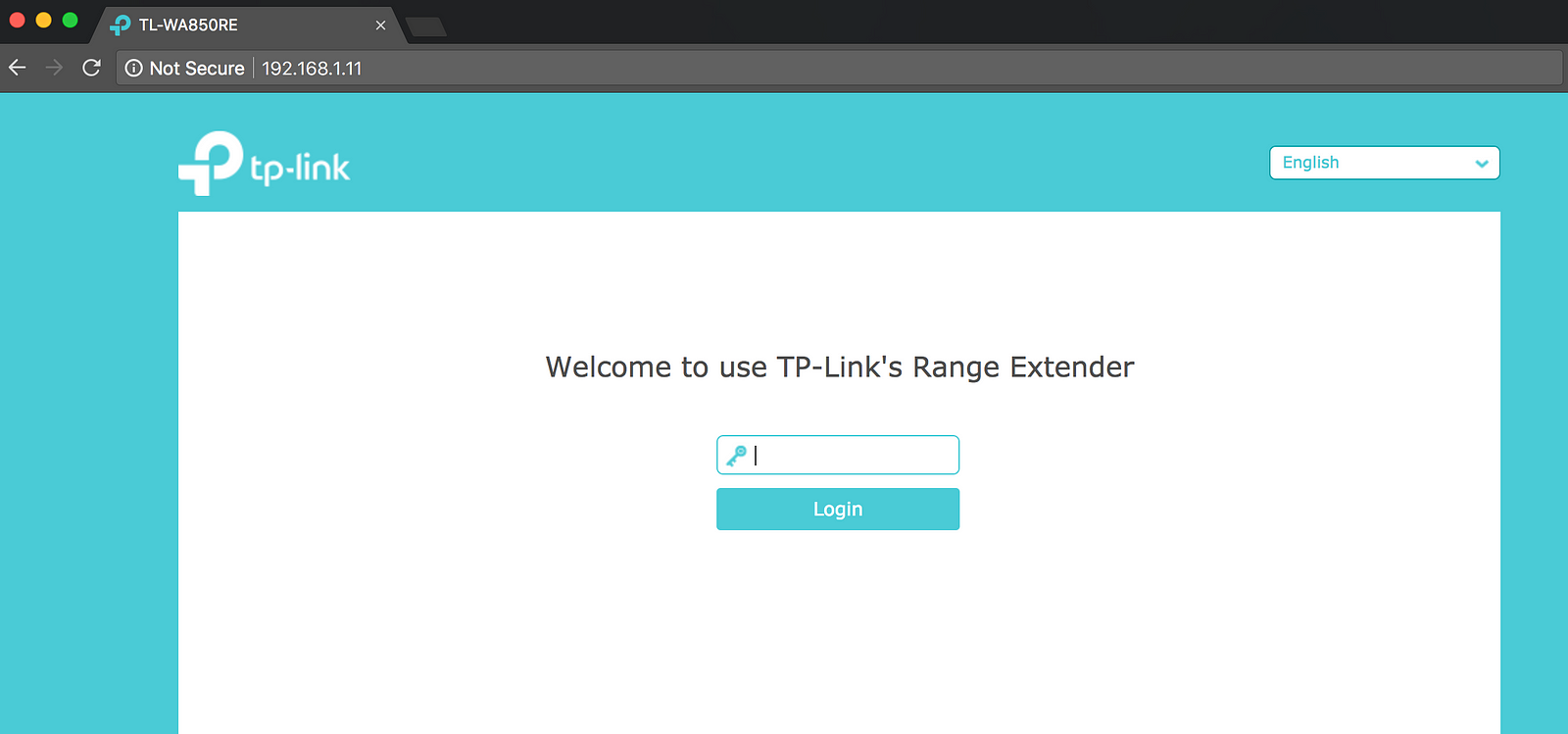

TP-Link TL-WA850RE 无线中继设备漏洞挖掘

针对可信执行环境 ARM TrustZone 的介绍,科普类文章,不过值得看看。

Trusted Execution Environment (TEE) 和 Rich Execution Environment (REE) 这两个概念,可以搞一下。

"ROHNP” - 多个加密库可通过侧信道攻击提取密钥(CVE-2018-0495)。比较尴尬的是,这并非多个加密库自身的软件漏洞,而是硬件运算密钥时候导致的漏洞:Intel 的 FP 寄存器的内容可能被其它进程推测,泄漏 FP 寄存器内容。

软件的安 ...

Evil Maid Attacks 邪恶女佣攻击。安装后的物理访问,这通常被称为“邪恶女佣攻击(Evil Maid Attack)”。通过这种方式,只要该设备在攻击后被使用过一次,攻击者便可以提取PIN码、恢复种子等。作者提供了一些关于物理攻击防御的思 ...

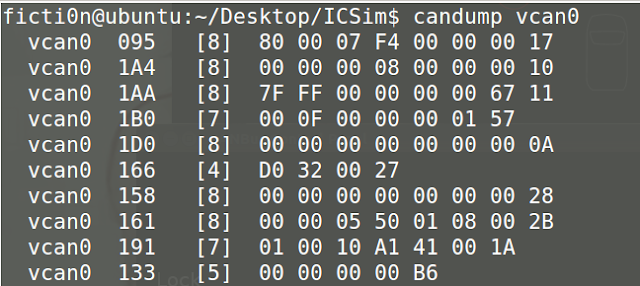

作者手把手教你如何 hack 汽车,打算涉及硬件的同学不妨看看,里面有详细的汽车 CAN 协议的解析

教程大约的目录如下:

将 MacBook 变成触摸屏, 需要花费硬件成本为1美元!简单来说,就是往 Macbook 的屏幕上方的摄像头增加个反射镜,然后通过算法分析手指的图像,即可达到触摸的控制。

思路不难,但是能想到这个思路,确实算是脑洞大开的一种。