Tag: DNS

查看所有 Tags 随机文章Domain Name System

Domain Name System

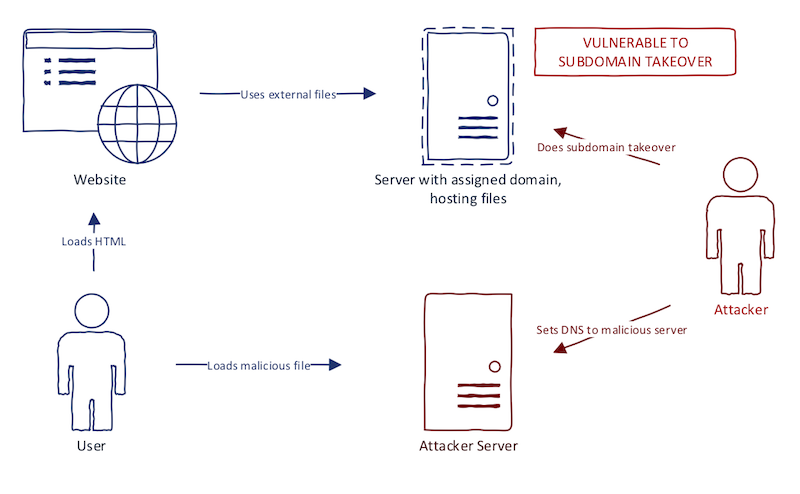

子域名接管的二次利用

作者对于 Subdomain Takeover 子域名接管有着独到的认识,并且也完善了利用的工具链,非常值得一看。下面的链接都是作者总结的文章,不懂的可以自己看看

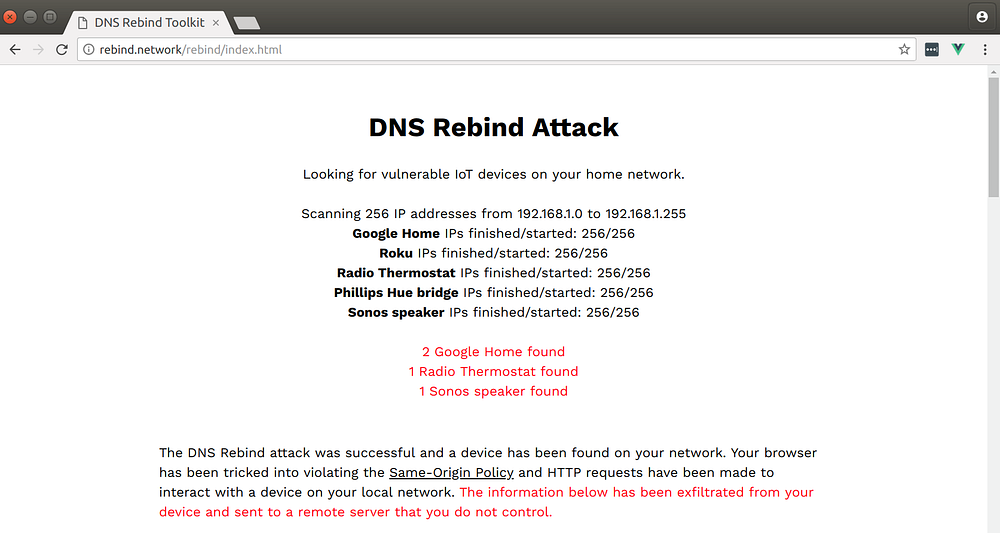

使用 DNS Rebinding 从互联网攻击内网设备。

虽然是老生常谈了,但是 DNS 这货,真心绕不过去。

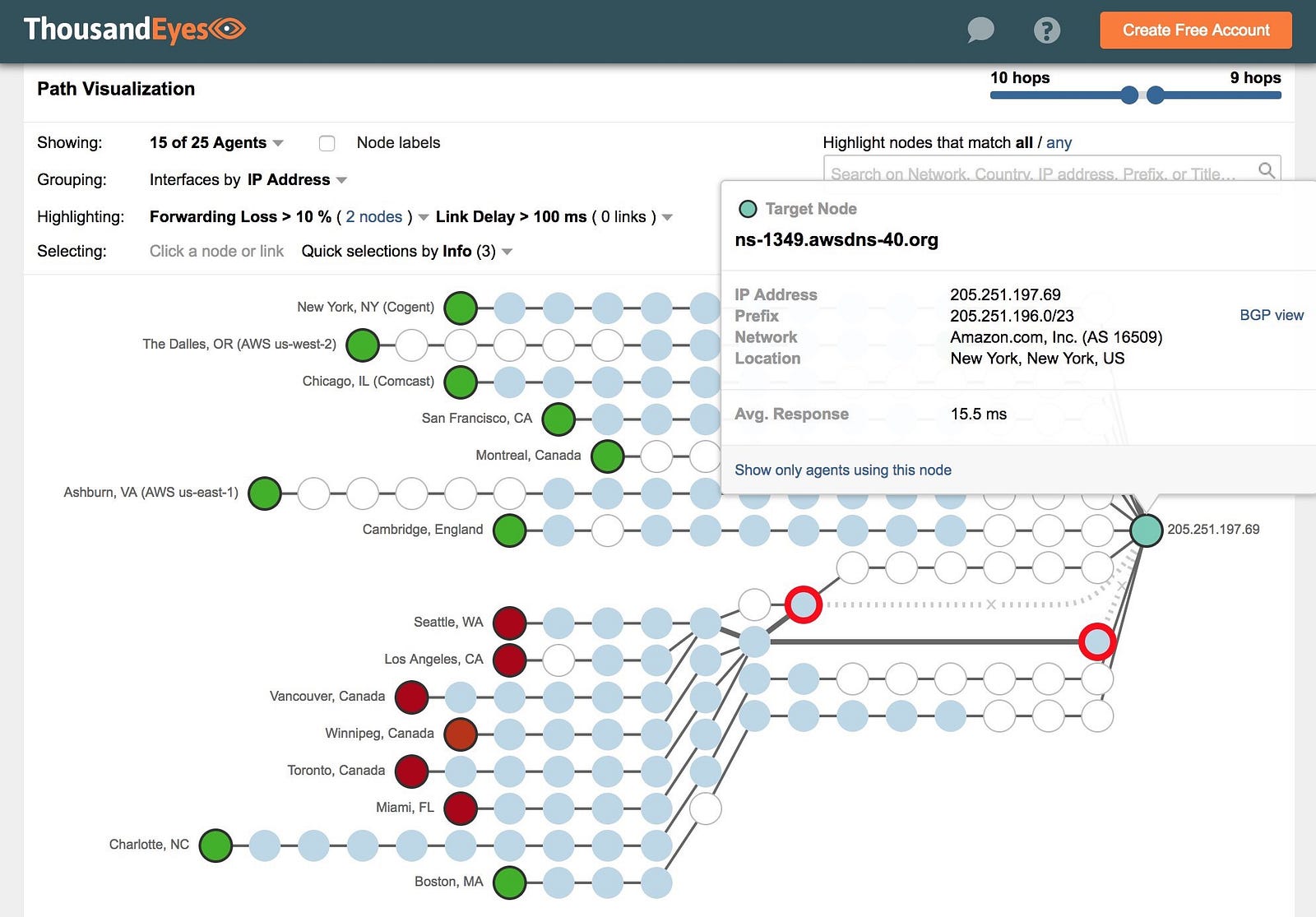

使用 BGP 劫持将 Amazone Route 53 DNS 服务的流量重路由到攻击者机器实现大范围 DNS 劫持

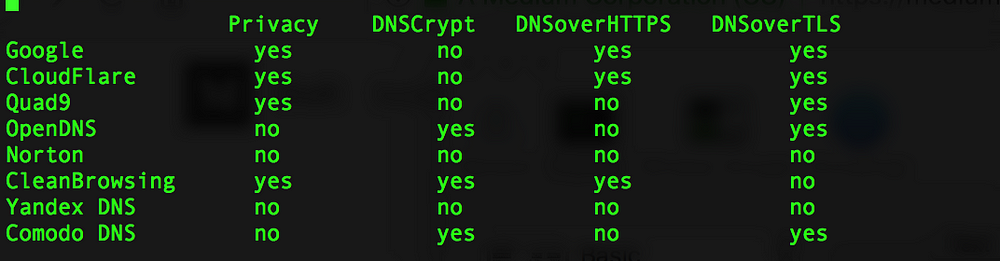

一些你必须使用 Cloudflare Public DNS 的原因,尤其是支持 DNS-over-TLS 和 DNS-over-HTTPS 者使得我们可以更加自信地使用 DNS 服务

可以当作广告看看吧,其实 Google Public DNS 也基本 ...

著名的云主机提供商 Vultr 爆出不验证域名拥有者而随意添加域名的漏洞。

Vultr does not verify domain ownership when adding new domains. This allows the hijack o ...

Google 在 Android P 上释出新的 Private DNS。

不知道怎么说这个 DNS 的设定,可以提供一个设置的地方,或者是件好事吧。

使用 DNS Rebinding 攻击实战

关于 DNS Rebinding 的英文解释如下:

DNS rebinding is a technique that turns a victim’s browser into a proxy for at ...

DNS 解析器性能比较:CloudFlare / Google / Quad9 / OpenDNS。当然啦,这个只是资本主义的测试,社会主义的国家里可能是不存在这样的测试的,为什么呢?因为根本连不上这样的 DNS

CloudFlare 宣布在 1.1.1.1 上提供最优的 DNS 解析服务,跟 APNIC 合作推出的 DNS 服务。感觉这 APNIC 手里还有很多大煞气的 IP 段啊!

好事是好事,然而懂点基本国情的同学都知道会被这个 1.1.1.1 的地址坑 ...

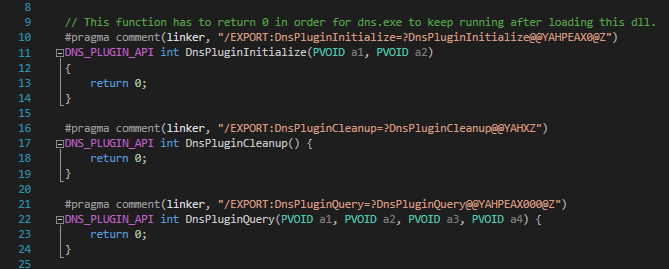

利用微软基于 RPC 实现的 DNS Server 管理协议,在域控服务器上实现 SYSTEM 代码执行,微软表示这个是个 Feature,不是 Bug

这是 Feature,不是 Bug!

一些域名的 NS 服务器因为配置不当而暴露域名对应的 IP地址,这个时候就会很多很尴尬的事情了。作者还提供了一个检测 DNS 是否泄漏的小工具 privdns.py

卡巴斯基对使用 DNS 隧道通信的后门的分析报告

话说 DNS的流量确实是穿透防火墙的利器,我一直都这样强调,然而没有爆款的恶意软件把这个用上的话,大家是依然不会重视的