Tag: Android

查看所有 Tags 随机文章Android

Android

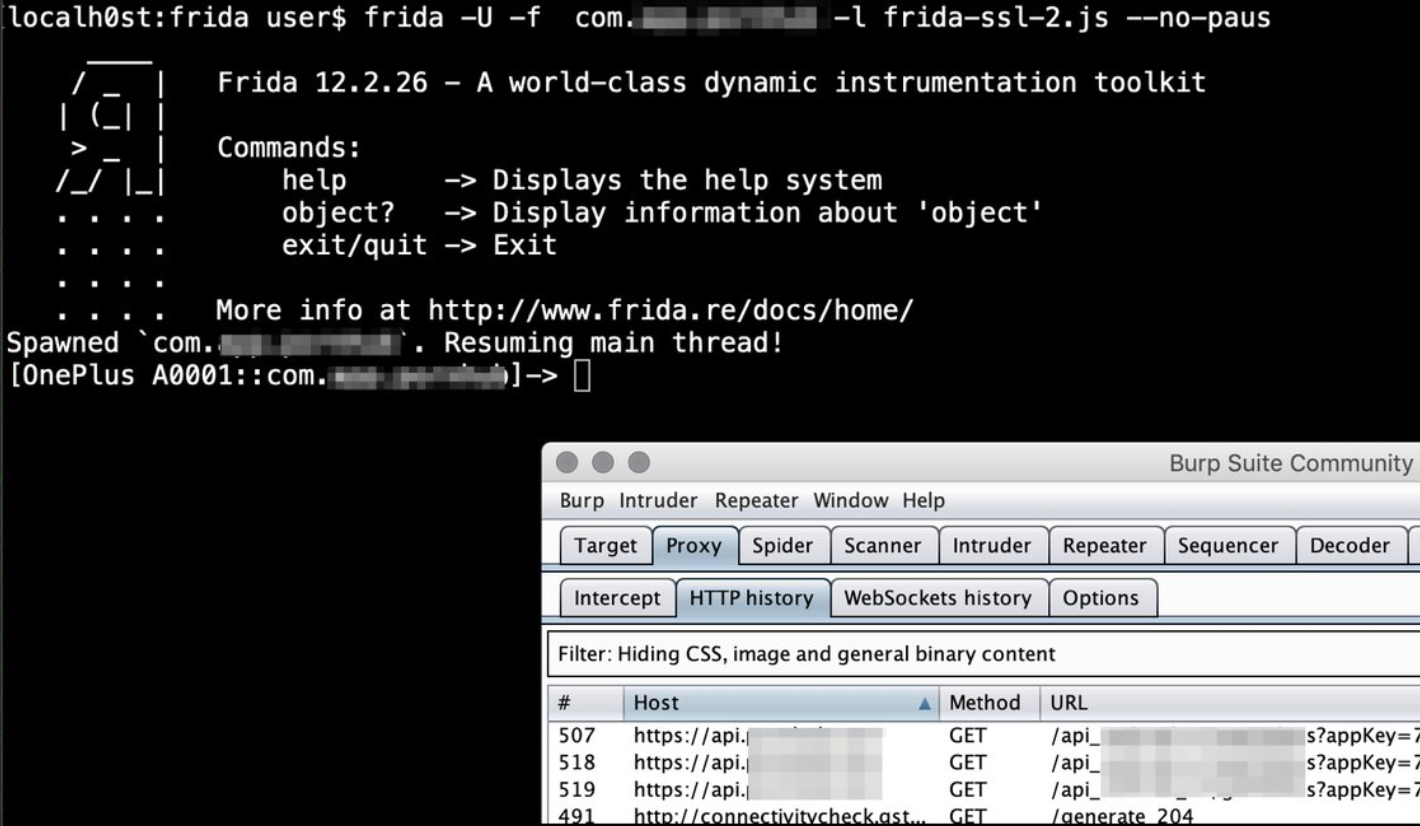

使用 FRIDA 绕过 SSL Pinning 的教程

实施这样的 SSL Pinning,很多时候是为了逆向与服务器 API 接口的数据。必备技能啊!

KINIBI TEE 的可信环境及相关漏洞与利用方法

Trusted Execution Environment (TEE) 成为 可行执行环境,这是 ARM 处理器为了缓解执行攻击而出现的技术,通常情况下,TEE 环境相当于一个小型的操作系统,而需 ...

使用 FRIDA 为 Android 应用进行脱壳

为什么会有脱壳这事情?还不是为了逆向和重新打包!感觉虚拟机执行类的语言,几乎没有不可脱壳的,因为无论怎么加壳,最终送到代码的虚拟机去执行这瞬间,你的代码肯定是全裸的。

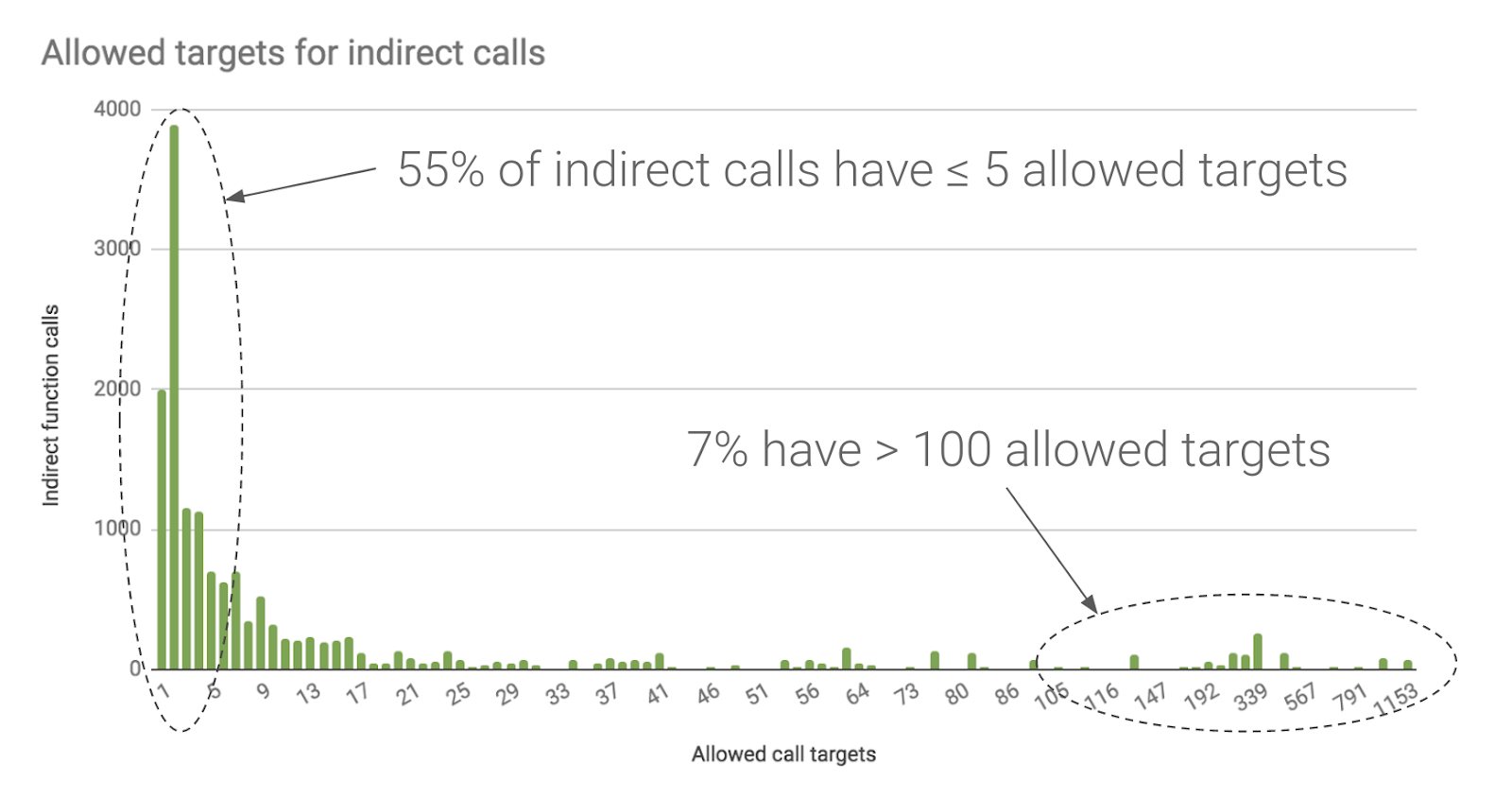

Android kernel 中的控制流完整性(CFI)

关于控制流完整性,这里摘录一个解释:

CFI 防御机制,其核心思想是限制程序运行中的控制转移,使程序始终处于原有的控制流图所限定的范围内。具体做法是是通过分析程序的控制流图 (CFG),获取间 ...

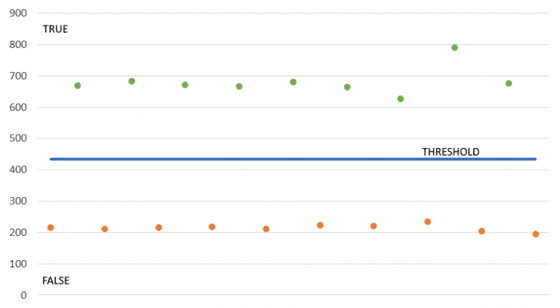

Android 个人词典中的侧信道信息泄露漏洞的发现与利用(CVE-2018-9375)

还是以前的老观点,侧信道攻击我觉得并非攻击方法,而是攻击的心法,属于大道理的那一类,真的明白侧信道攻击的内涵很重要,对系统的耦合理解也很重要

Chainspotting: 利用 11 个逻辑错误构建漏洞利用链来打 Samsung Galaxy S8,Mobile Pwn2Own 史上的最长漏洞利用链,来自 MWRLabs。

感觉可能这是史上最长的漏洞利用链了!从去年 Android 这个漏洞 ...

绕过 Android 反仿真 (Anti-Emulation) 保护 ,Part 3

Mobile Pwn2Own 上攻击 Huawei Mate 9 Pro 所用的漏洞利用详情

Android APP 安全测试环境搭建 Part 1,说是安全测试环境,不如实实在在地说是漏洞手动 Fuzz 环境

绕过 Android 反仿真(Anti-Emulation) 保护 Part 2,发现一张很有趣的图片,说的是 dalvik opcodes,详细链接可以看这里 http://pallergabor.uw.hu/androidblog/dalvik_o ...

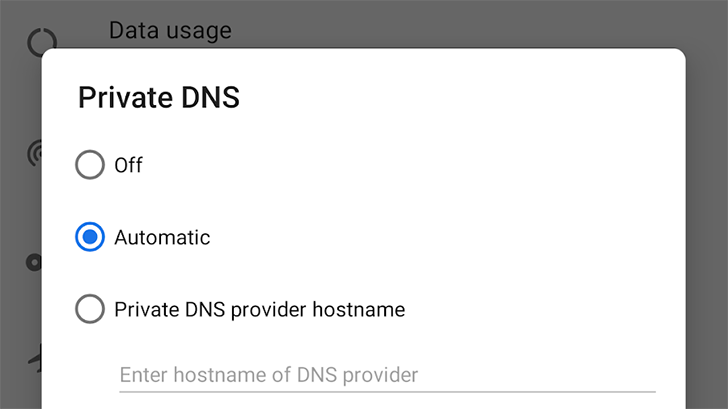

Google 在 Android P 上释出新的 Private DNS。

不知道怎么说这个 DNS 的设定,可以提供一个设置的地方,或者是件好事吧。

使用 Logcat 查看 Android P 中调用隐藏 API 的应用

如何检查您的 Android 设备是否支持无缝更新

多个 Android DRM 服务存在内存溢出漏洞(CVE-2017-13253),文章里有对整个漏洞有着详细的分析

Google 对 2017 年 Android 安全的回顾。回顾是为了更好的迎接未来~

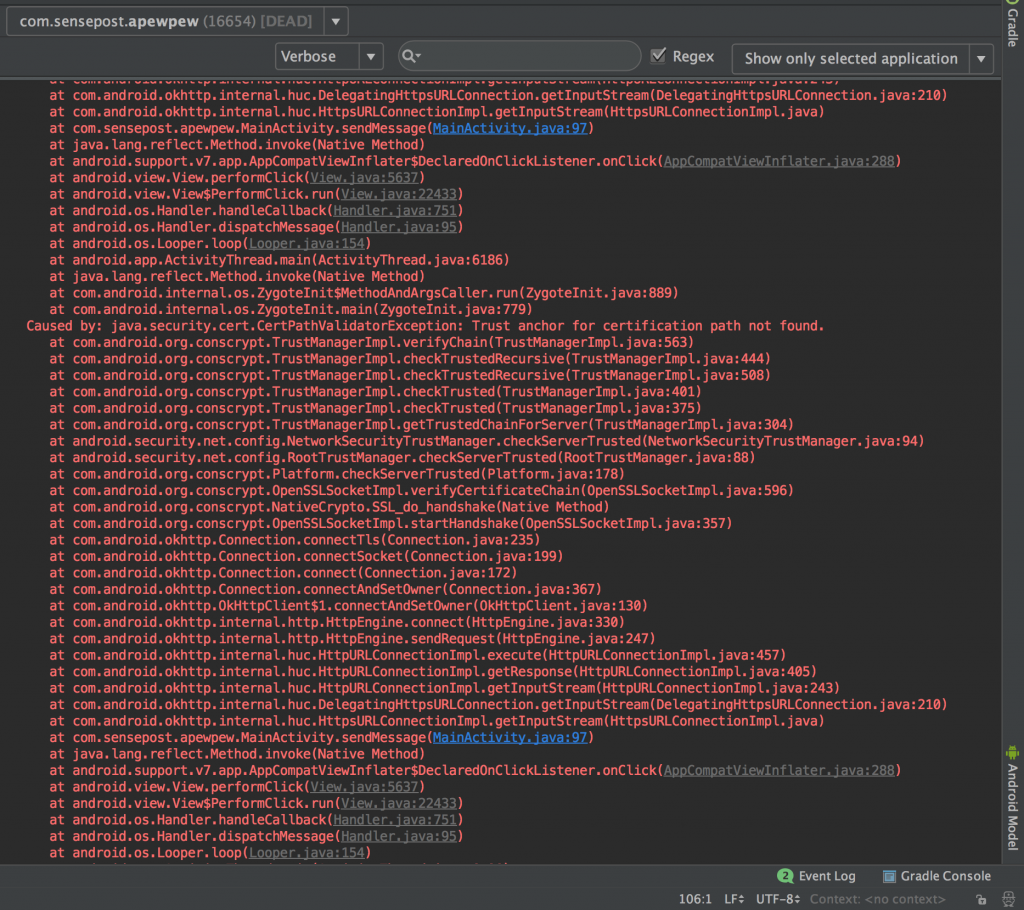

绕过 Android 7 的网络安全设置配置自定义 SSL 根证书

Quiet for Android - TCP over sound 标题已经写得很明白啦!

org.quietmodem.Quiet 允许您通过您的 Android 设备上的扬声器传递数据。此库可以作为原始帧层或 UDP/TCP 堆栈进行操作。

我就 ...

在分析 APK 时,如何解决恶意 APK 中常见的 Native 代码加壳保护

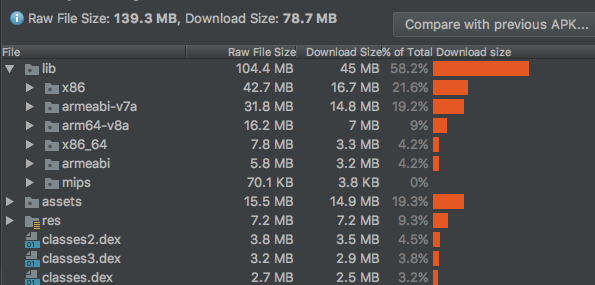

用 ABI Filters 和 APK split 精简 APK 包的大小

绕过 Android SSL 验证和证书锁定的四种方法,想玩 SSL MITM ,来一起搞!