Using PoolTags to Fingerprint Hosts

使用 PoolTag 识别主机指纹,对比常见的主机 Fingerprint 的实现,这个文章用了 Windows 的 API 的这个 NtQuerySystemInformation 和 SystemPoolTagInformation 函数实现了一个 ...

使用 PoolTag 识别主机指纹,对比常见的主机 Fingerprint 的实现,这个文章用了 Windows 的 API 的这个 NtQuerySystemInformation 和 SystemPoolTagInformation 函数实现了一个 ...

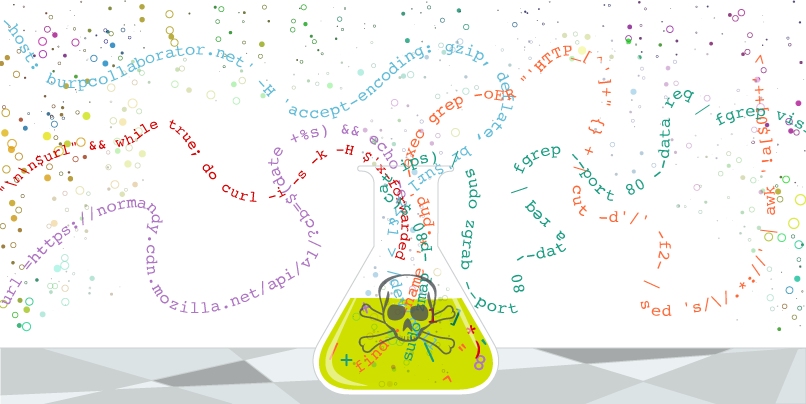

Web 缓存投毒技术详解。看看作者的 cache 投毒的教程,但是我想说的,远在 Web 缓存之外。

说起 Cache Poisoning,你要想想为什么会有 Cache?为什么?因为数据需要暂时存放。

那么 Cache 的数据有校验有鉴别的吗?多数 ...

代码重用分析揭示出朝鲜恶意软件家族中未被发现的联系。不过仅仅代码重用分析还不够,我觉得可以做得更多。

其实,怎么说呢?我觉得无论是代码还是文字,只要是经过一个人/团队出来的,那么这代码必定带着特别的东西,可能是一个串代号,或者是一连串的代码处理的技巧 ...

“Double Kill” Internet Explorer Zero-Day(CVE-2018-8174)利用中所使用的 DLL 地址泄漏技巧

DLL 地址泄漏的技巧,这个真心是技巧,没有对系统理解深刻,没有那一点点的灵感,目测是整不出来的。

通过隔离和虚拟化构建更安全的 ARM TrustZone。经济基础决定上层建筑,硬件的安全决定软件的安全,世界一直在变化,但这个真理不曾有变化。

微软驱动程序交叉签名的后门,作者主要解释了微软驱动的交叉签名机制,还有绕过交叉签名检查的一些隐藏注册表项。总结了这么一堆的 Windows 注册表的键值,感觉不得了。

还是那句老话,Windows 注册表就是 Windows 坑坑洼洼的角落,每个键值都 ...

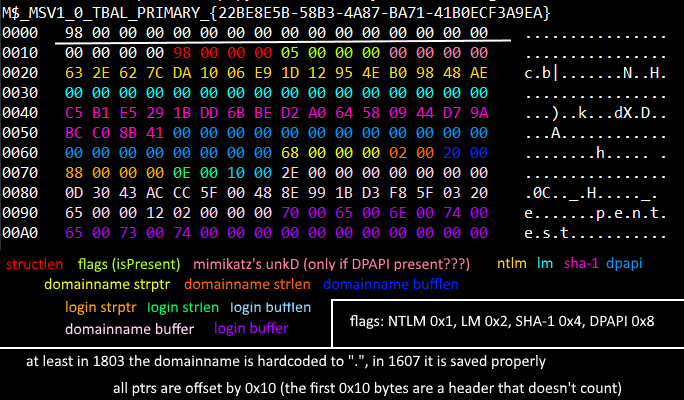

TBAL:本地用户的 DPAPI 后门;Windows 10 中的 TBAL 特性破坏了 DPAPI 的安全性,当可以访问未加入域且正确关闭的计算机磁盘时,便拥有了解密最后一个登录用户 DPAPI 的能力

文章的标题真是意味深长:

深入理解 Windows 页帧号(PFN) - 第 2 部分,这是深入 Windows 内存结构和体系的好文章啊!

Windows 的 Page Frame Number(PFN) 数据库用途是帮助跟踪物理内存,这个对于理解 Windows 的内存分 ...

BLeak - 自动调试 Web 应用程序中的内存泄漏的工具。实话实说,内存泄露是个真心难搞的问题,但却又是不得不搞的问题。

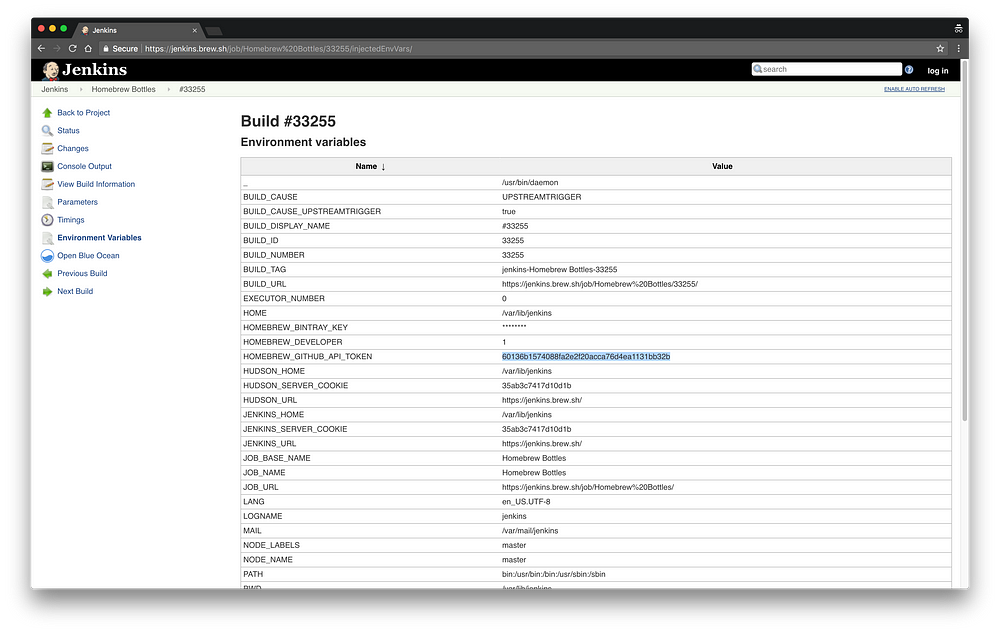

我是如何获得 Homebrew 的 Github 仓库访问权限的。看了一眼标题,我就知道肯定了某个地方泄漏了 Github API token。

感觉很多时候,大家的目光停留在老地方太久,觉得非要拿到帐号密码才能控制啥的,换个思路,其实 API to ...

基于 Python 实现的 Koadic C2 软件分析 Part 1,很少见的用 Python 写的 C2 软件。恶意程序还要用 Python,感觉开发者应该是个诗人,为啥?因为人生苦短,我用 Python 啊!

Linux 内核 TCP 实现的拒绝服务漏洞的一些提醒 ( CVE-2018–5390 ),作者分析了一下现状,给出一句经典的回复:Don’t panic.

我觉得,唯一可以 Don’t panic 一会的就是 PoC 还没有流出来,还 hold 在某 ...

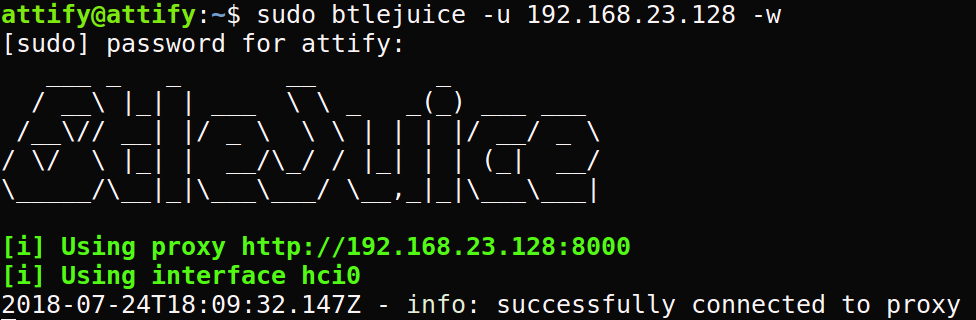

使用 BtleJuice 攻击 BLE 智能电灯手把手的教程。物联网的今天,认真说的,一个灯泡的网络安全都需要你的认真对待。

通过 PowerShell 和 WMI 拷贝文件。WMI (Windows Management Instrumentation) 这货,能做的比你想象的要多得多,而且,最关键的是,WMI 是从 Windows 2000 就开始默认安装启用的了,这个可 ...

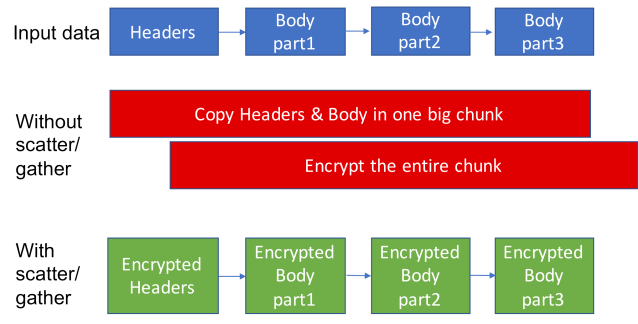

支持 TLS1. 3 的高性能开源 TLS 库 Fizz 发布,Facebook 出品,质量保证!

文章里面介绍了一些关于 C++ 编写高性能网络库关于性能和安全性的经验,罗列如下

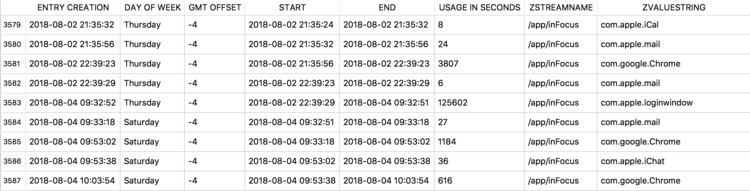

通过 macOS/iOS 的 knowledgeC.db 数据库精确分析用户和应用程序使用情况。我就说,操作系统总有一些坑坑洼洼的角落,记录了很多你不知道的事情

OpenNebula 4.6.1 云平台虚拟机 root 提权漏洞分析,简单看了一下漏洞的过程,你很难想象,这个提权获得 root 的原因竟然是因为网页里的 XSS 漏洞。

我觉得这就是一个很好的可以让那些说 XSS 漏洞是小玩具的同学闭上嘴巴的例子 ...

使用 Office 的 XML 格式文档泄露账户 NetNTLM Hash

作者在文章后面给出的几条建议,粘贴上来参考一下:

- Strong Password Policies – Minimize the attackers chance of c ...

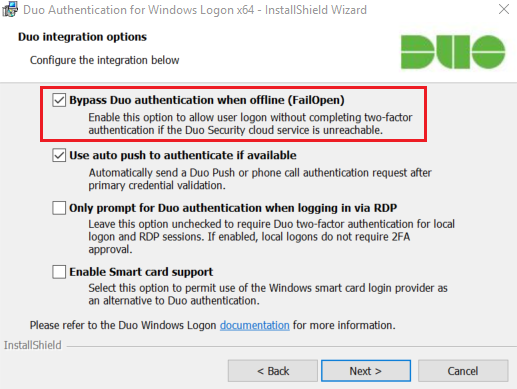

绕过 Duo 的双因素身份验证。其实思路很简单,将远端 server 验证的服务器通过改掉 hosts 表指向本地,然后就得到 2FA 的验证密钥啦!

关于 2FA,我还是想多说两句,感觉业界对于 2FA 寄予太多的信任,而忽略了 2FA 的本质只是 ...

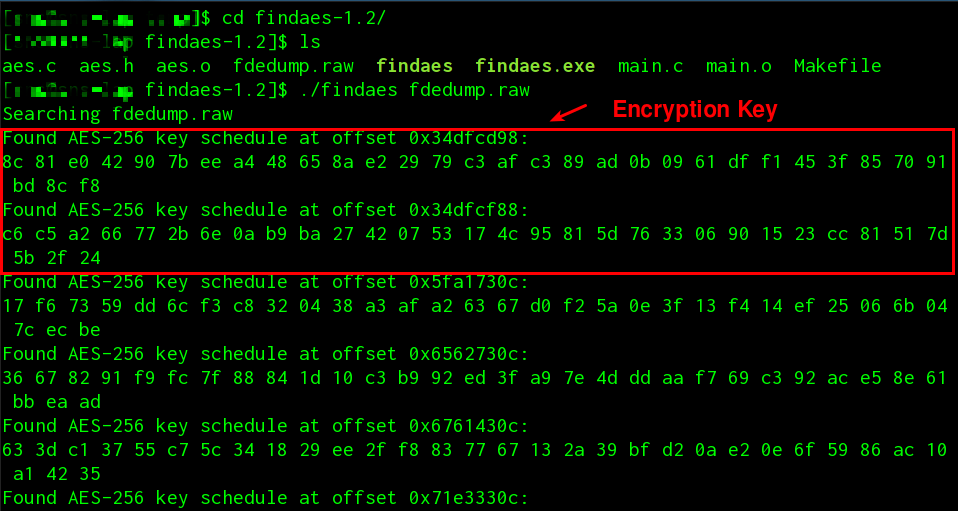

通过内存转储打破 Linux 全盘加密保护。通过 Dump 内存,能做的事情实在太多了,我就这么说吧,所有系统、应用的几乎所有的数据,在某个时刻,这数据都在内存里面,而且几乎都是明文的。这么说,你懂了吗?