Multiple Ways to Bypass UAC using Metasploit

使用 Metasploit 绕过 UAC 的多种方法

绕过 UAC 的方法大体罗列如下:

- Windows Escalate UAC Protection Bypass

- Windows Escalate UAC Protection Bypass ( ...

使用 Metasploit 绕过 UAC 的多种方法

绕过 UAC 的方法大体罗列如下:

Windows 进程注入: 通过服务控制器向服务进程注入 Payload

知道些奇技淫巧,也不是什么有害的事情。

Windows 的服务,很有自己的一套体系的,搞清楚、搞熟搞透,对于 Windows 体系的理解大有裨益。

在 Microsoft Word 中调用 ActiveX 控件的技巧

继续重复自己的论调:Office 里面的这些方便工作方便生活的实现,最后都会成为各种钓鱼、各种灾难、埋没人性攻击的黑洞。

绕过 Workflows Protection技巧 - SharePoint 的远程代码执行

感觉这 XML 解析执行的问题,哪里都会时不时出现一下

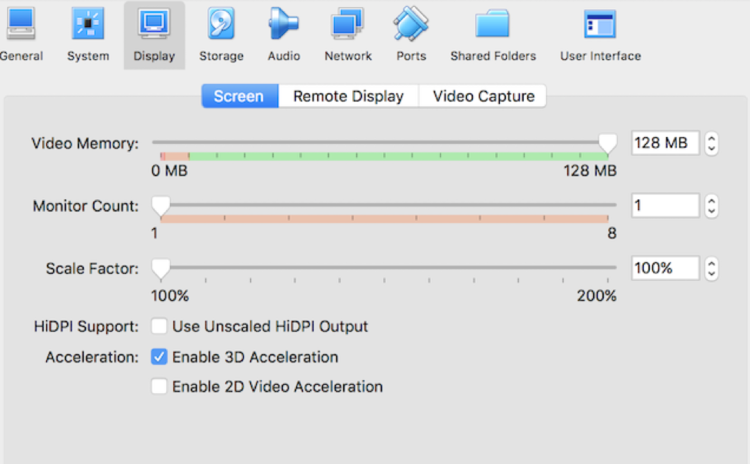

VirtualBox 的多个漏洞(CVE-2018-2830、CVE-2018-2835、CVE-2018-2686、CVE-2018-2687)

还是那句话:有问题的地方,通常都会扎堆。而这样的逃逸漏洞,必定出现出跟宿主主机有接口的地方

RedTeam 从入门到放弃

关于 RedTeam,我觉得大家可能因为这个国家的 RedTeam,所以时常理解错误,给个英文的解释吧,我连翻译都懒得翻译了,这不都写得很明白了么?

Red Teaming is a full-scope, multi- ...

窃取密码的恶意软件 AcridRain 分析

This malware can steal credentials, cookies, credit cards from multiple browsers. It can also dump Tel ...

Office 文档嵌入对象点击执行的社会工程学技巧

还是老一句,Office 在文档中嵌入对象,一方面是方面使用,另外一方面也极其容易引起安全问题,即使是 Office 方面的安全专家,面对这样的嵌入对象,也难保不中招。

我觉得方便与安全,在 Off ...

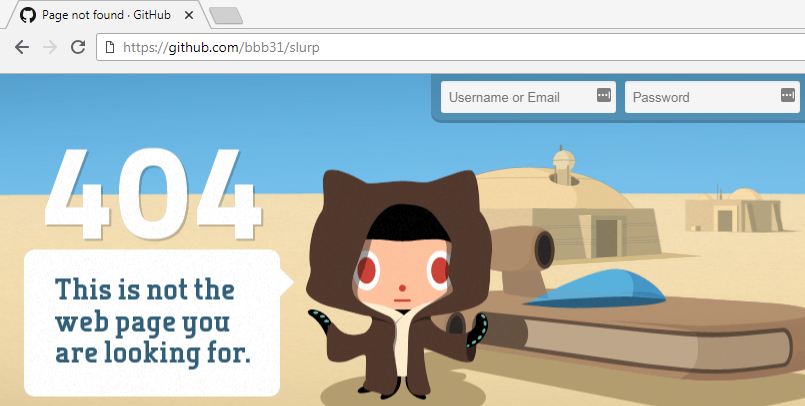

我是如何接管 AWS Slurp 项目的 Github Pages 的

整个过程的实现,你想不到的简单,就是在原作者注销自己的账户后,攻击者去重新注册个一样的,建立一个一样的仓库,于是安全问题就来了

作者在文末给出自己的建议:

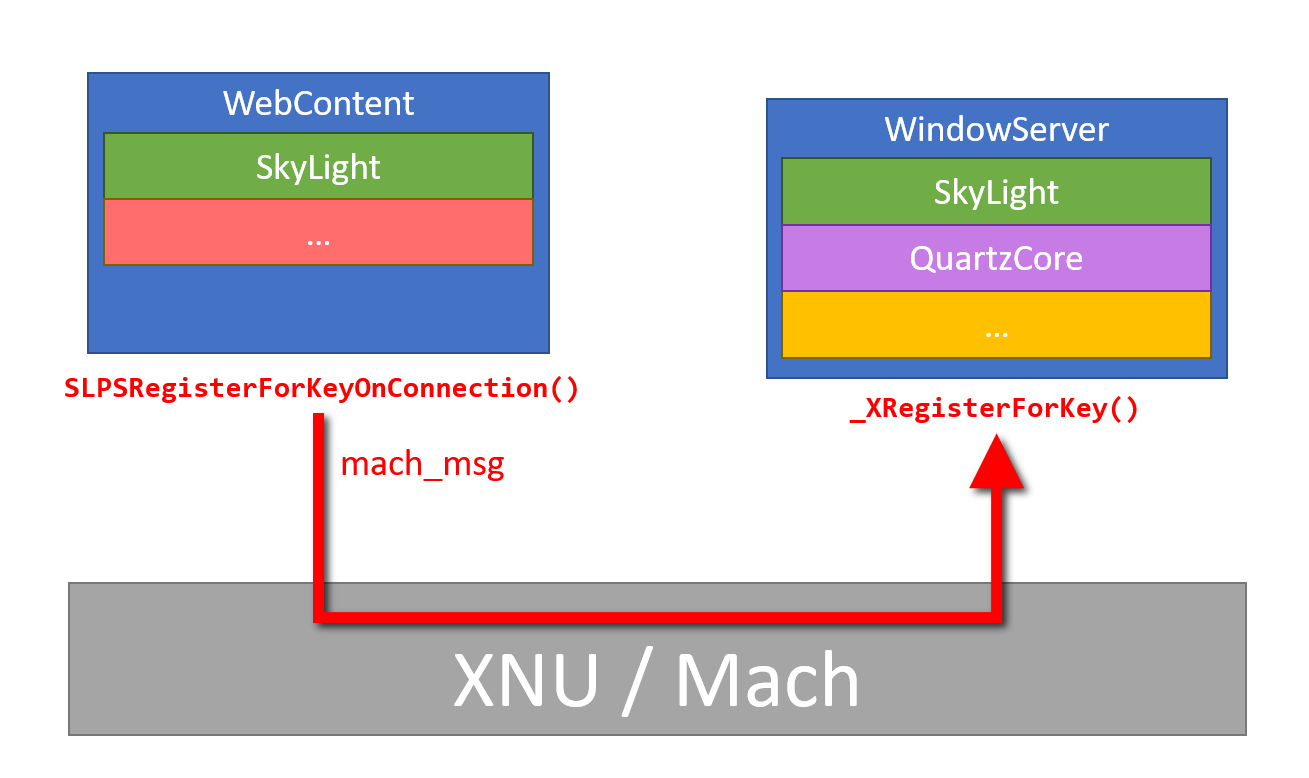

利用 macOS WindowServer 提权到 root,Pwn2Own 2018系列文章的第六篇也是最后一篇

没有仔细看,但是看着这一堆的内存结构分析,感觉厉害到不得了!

从编译器优化到代码执行 - VirtualBox VM 逃逸 - CVE-2018-2844

虚拟机逃逸这事情,其实挺像黑客帝国里面的从母体逃离的感觉。所有的 sandbox,我说的是所有的 sandbox,都是虚拟出来的,既然是虚拟的,你把这个虚拟体 ...

Get-AzurePasswords - 从 Azure Subscriptions 中转储凭证的工具

如果你用紧 Azure Subscriptions,不妨一试

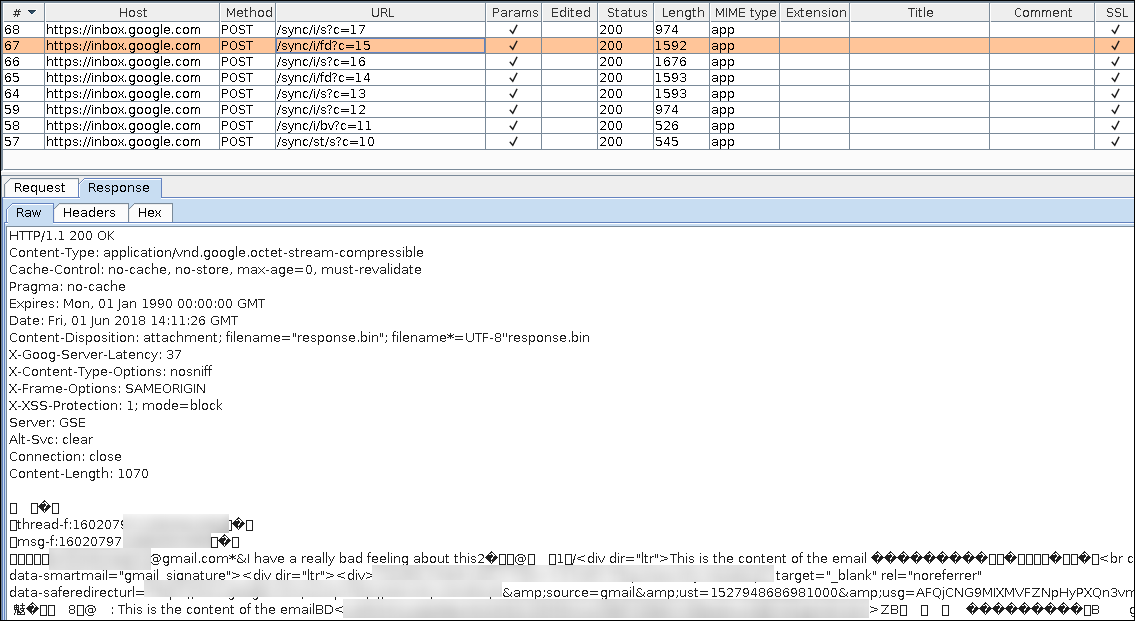

Gmail Android app 不安全的网络安全配置,可通过用户提供的 CA 实现中间人攻击

很典型的方便用户和企业部署而忽略了协议的基础实现的例子,即使 Google 也无法避免犯这样的错误。从作者与 Google 安全团队沟通的邮件中,我们可 ...

RSA 签名故障分析,可以看看作者怎么分析到私钥的内存位置的。

里面还有一个中国人的发明:

Chinese Remainder Theorem 中国剩余定理

初初看得好像哪里见过这单词,随手 Google 一下,还真是有 中国剩余定理,又称中国余数定理

在 Python 中编写和修复易受攻击的 XML 解析代码

XML 这货感觉也是个大坑,稍不留神就会躺着中枪。

Internet 上最重要的安全协议 TLS 1.3 更新,提供了更好的隐私性、安全性和性能

TLS 1.3 updates the most important security protocol on the Internet, deliverin ...

如何攻击 WebSockets 和 Socket.io,WebApp 日益流行的今天,协议的安全也很重要,看作者手把手教你攻击 WebSocket 的通信过程

复制一段来自维基百科的文字介绍一下这个 WebSocket

WebSocket是一种在单个 ...

如何在渗透测试中绕过下一代防病毒软件。说简单也简单,用高权限执行几句 PowerShell 命令可以了,不妨用你的杀毒软件也测试一下

通过源代码来对比二进制执行文件,大概看了一下文章,就是使用 IDA pro 大约生成的 源代码来对二进制文件进行定位分析,不得不说,这生成的代码还挺相似的,优化一些细节,比如引入语法解析器来优化生成的代码,目测做到高度相似不难

有打算折腾逆向工程的同 ...