FILE Structure Exploitation ('vtable' check bypass)

作者在文章中将描述最近在libc中引入的保护机制以及绕过它的可能方法。 我们不仅要得到RIP控制,还要分别控制RDI,RSI和RDX中的前三个参数。 我将只针对vtable指针。

作者在文章中将描述最近在libc中引入的保护机制以及绕过它的可能方法。 我们不仅要得到RIP控制,还要分别控制RDI,RSI和RDX中的前三个参数。 我将只针对vtable指针。

贝尔谢瓦本古里安大学的一些以色列研究人员( Ben Nassi , Raz Ben-Netanel , Adi Shamir , Yuval Elovici )已经建立了一个概念验证系统,用于监测间谍无人机的监视情况,人或物体正在无人机监视下。

该系统 ...

CSE恶意软件实验室对新 Ursnif 变种的分析,其中关于 Ursnif 恶意软件是如何使用未公开的 Windows API 实现进程注入的部分非常值得参考,CSE将其命名为 Double Process Hollowing

他们的分析报告 PDF ...

著名的 BT下载客户端 transmission 被爆出 DNS Rebinding 攻击,这个是 github 上提的 issue,包含了完整的攻击思路和实现,等同于 PoC啦,你懂的

trendmicro 描述了“旅行黑客”是如何各个免费周游世界的,可以当笑话看看,只是我觉得,非法获得,何止是旅游啊

Intel 官方发布的关于 乱序执行侧信道泄露 硬件漏洞的官方解答,新增了 IBSB, STIBP, IBRS 几个CPU 标志位,值得一看!

ARM IoT 设备新手上路练习工具,打算折腾一下的可以去搞搞

caldera 是一款开源的优秀的模拟仿真系统,用于测试你的威胁检测系统或者用于生产模拟数据来训练的威胁识别系统。这里是一篇关于 caldera 安装和使用的文章。

NVIDIA Driver Symbol Server,这个有什么好说呢?需要用到黄老板的显卡驱动开发或者排查 bug 速度收藏就是了

关于 Certificate Authority Authorization (CAA) DNS 记录颁发证书的研究,在这项工作中,我们提出了改善CAA安全影响的方法。 为了促进进一步的改进并开展可重复的研究,作者共享原始数据和分析工具。

PoC Exploit for CVE-2018-0802 (and optionally CVE-2017-11882)

CVE-2018-08022: https://portal.msrc.microsoft.com/en-US/securit ...

逆向并且利用嵌入式设备系列教程,第一部分:软件架构!

PowerStager 分析,是一个混淆工具。这里分析并且给出了追踪方法

DNS FileSystem 描述了一种使用 DNS 来作为文件系统的方法,并且实现了翻到 Github 上。代码上没有太多可说的,就是这个 FileSystem 的思路,确实很赞,其实思维扩展开来,你是否想到很多东西都可以作为 FileSystem ...

TL;DR: 很长的文章,不过作者说得深入浅出,写得很简明。就是 SSL 证书,在共享 IP的情况会导致冒用证书的问题。别小看这个问题, AWS CloudFront、 Heroku、Cloudflare 一票托管的网站可能莫名其妙纷纷中枪,危害还是挺大的。

作者讲述了他通过一连串的 bug偷取 Yahoo Contacts 的过程。在 WebApp 中,很多多人可能觉得 XSS 很小儿科,SQL Injection 什么的才是真正的安全的问题,其实不然,XSS 玩得好,可能玩死你你也不会知道。

通过 MSIL 字节码插入来攻击 .NET Instrumentation 很精彩的实现

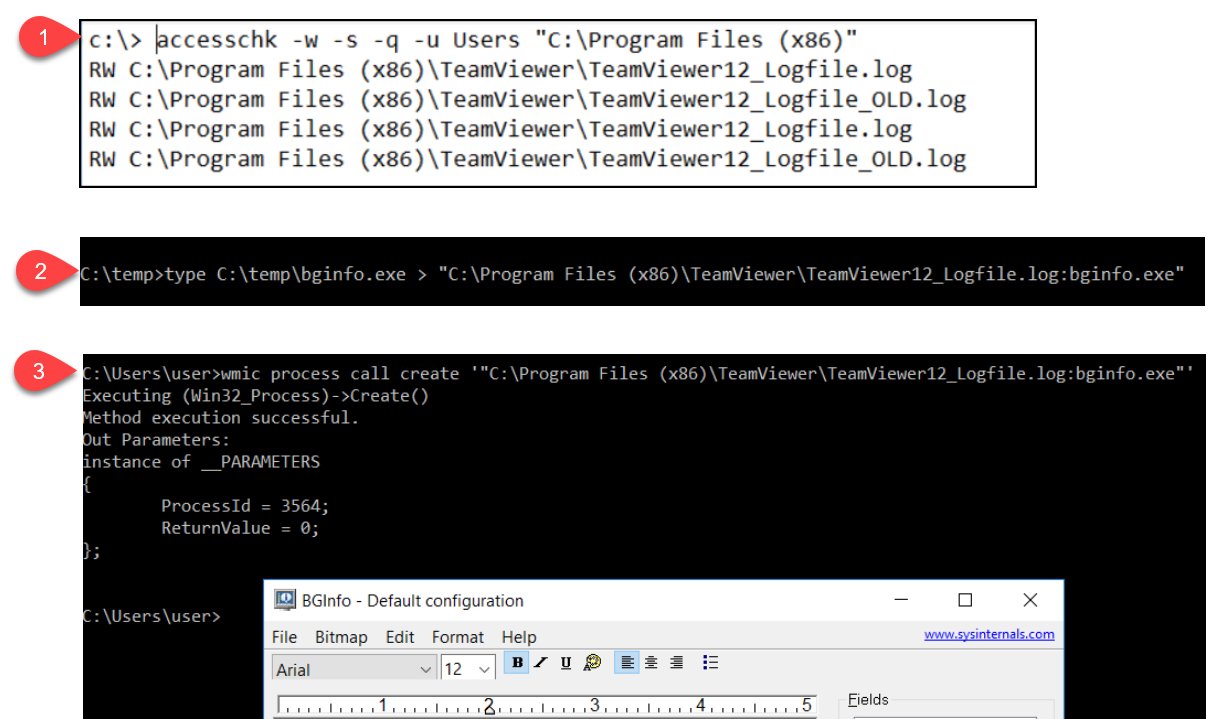

使用 Teamviewer 12 的日志文件,使用 WMIC 通过 NTFS ADS 来执行数据流

NTFS Alternate Data Streams 的说明在这个链接有详细的说明 http://www.darknessgate.com/secu ...

spectre 和 meltdown 两个 CPU 硬件漏洞补丁带来的性能损耗分析

作者逆向分析主流的几种杀毒软件得出的逃过杀毒软件追杀的方法,其逆向的过程,很有参考价值。直接传送门 https://blog.silentsignal.eu/wp-content/uploads/2018/01/S2_BareKnuckledAVBre ...