Tag: Windows

查看所有 Tags 随机文章Microsoft Windows

Microsoft Windows

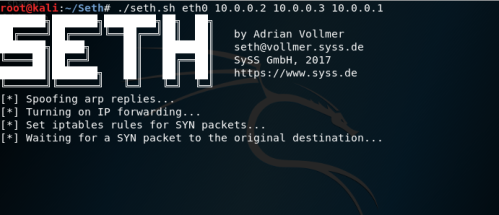

使用 RDP 中间人攻击进行横向渗透。Windows 其实不需要 VNC 这样的软件,配置完整的 Remote Desktop 其实挺好用的,只是,要知道怎么配置才可以。

使用 RunDotNetDll32 执行 .NET 方法,支持的方法足够操遍整个 Windows 了~

rundotnetdll32.exe WheresMyImplant.dll list methods WheresMyImplant Implan ...Windows 漏洞利用技巧:通过 DiagHub 服务的 DCOM 对象实现对 Windows 10 任意文件写漏洞的利用,此方法可以被用于 Bypass Edge 的沙箱保护,来自 James Forshaw

感觉 Windows 总有一些坑坑洼 ...

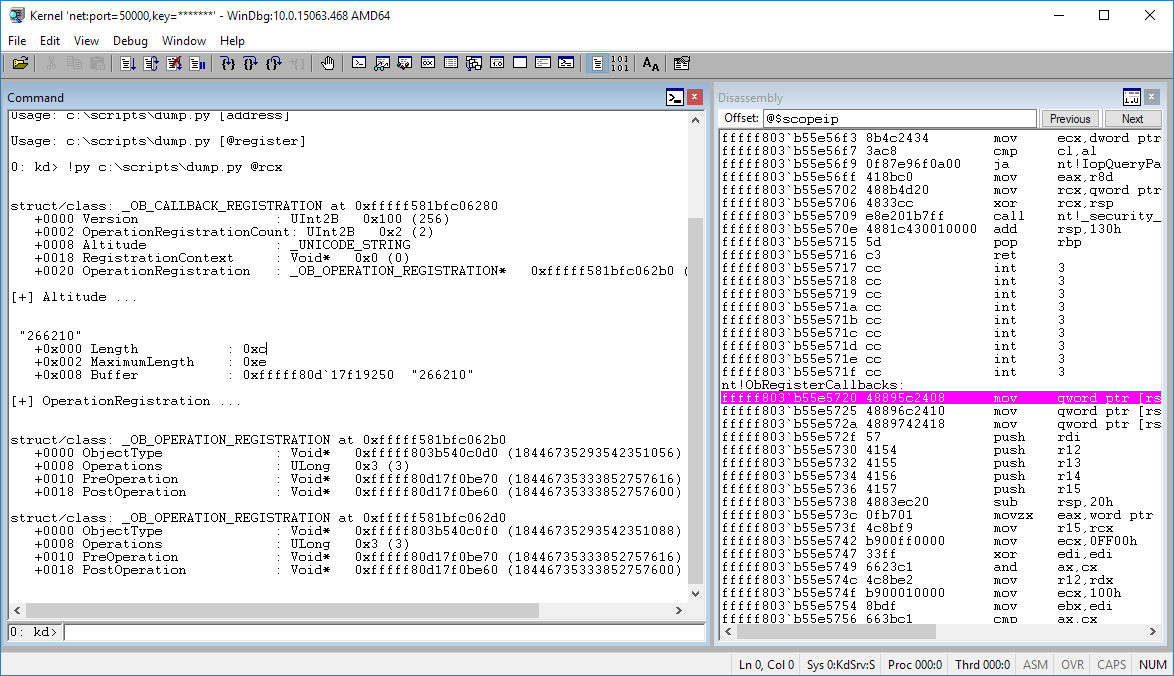

使用 pykd 来创建自定义 WinDbg symbols。作者在文章末尾还提供了 Javascript 版本和 Linq 版本的方法,值得一看。

WinDbg Preview (JavaScript) The WinDbg preview vers ...

Windows 内核调试介绍。这篇真心是 Windows kernel 调试入门文章啊,从入门到环境搭建基本都有了,后面还带有 Deadlock,BSODs 等实例的 WinDbg 的讲解

Powershell 下载摇篮: 一个关于 PowerShell 下载代码的执行检测的思路和方法。

Powershell Download Cradles: an overview about #detection executing #PowerS ...

正常情况下,Windows 的 DLL 加载顺序如下:

错误的补丁不仅没有修复系统,反而将系统暴露在更严重的威胁当中。微软的 meltdown 补丁只是假装修复了漏洞~想着是修复漏洞,现在可以更快地爆数据了!

之前有分享过这篇文章 Total Meltdown?

监视 WOW64 应用程序中的原生执行 Part 3

属于深入浅出系列,想了解 Windows Wow64 的,可以好好研读一下~

系列文章,原文链接是其中的第三篇,整理的链接如下:

感觉这是一个很尴尬的事情。硬件的漏洞会导致上层的软件安全全盘崩溃,毫无疑问的。

作者在里面用到一个叫 PCILeech 的 dump 内存的工具,可以参考这篇文章:

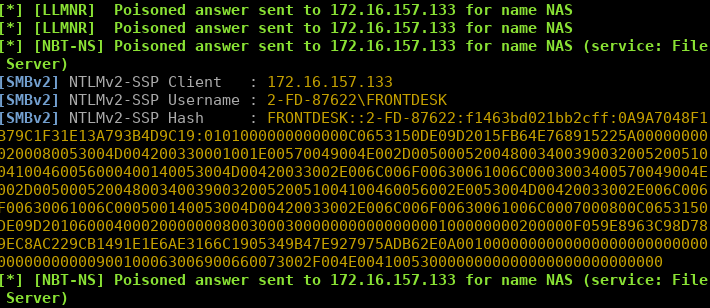

从 Active Directory 外获得 Domain Admin 的权限,思路很不错的~

DiskShadow 的使用技巧:用作启动项实现持久化和用于导出活动目录 ntds.dit 数据库

调用 msrepl40.dll 的导出函数执行任意一个名为 mstran40.exe 的可执行文件的方法

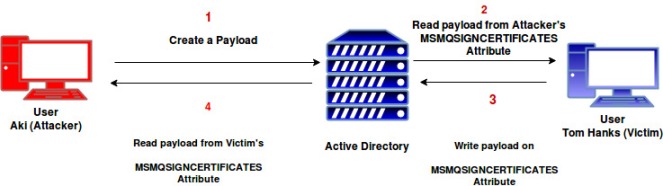

通过修改对象属性的方法使活动目录为 C&C 服务

其实,良心地说一句,AD 作为全功能的 backdoor 也不为过~

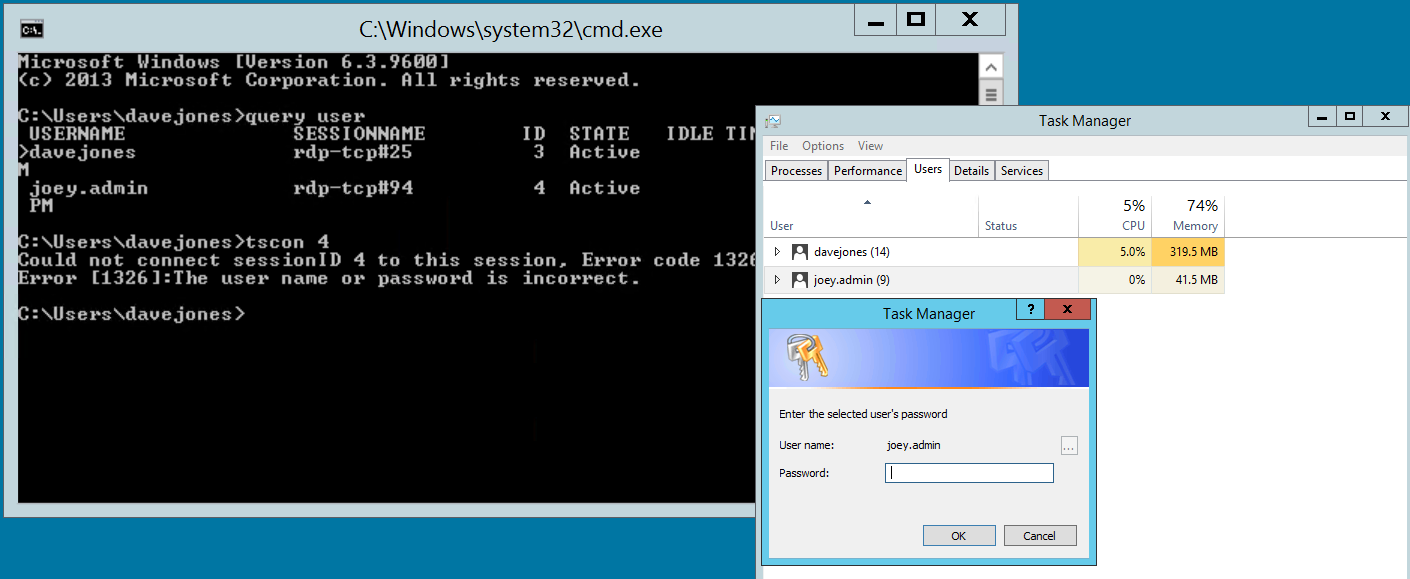

RDP 劫持-如何以透明方式劫持 RDS 和 RemoteApp 会话以方便入侵

一篇旧文,Twitter 有人重新 post 上来,不妨一看

利用 Microsoft Office DDE (Dynamic Data Exchange) 特性插入公式进行攻击

活动目录安全配置指南,讲稿~不过经验值得分享~

绕过 Windows Defender Attack Surface Reduction 规则

Microsoft 发布新漏洞悬赏项目: Speculative Execution Side Channel

感觉旁(侧)信道攻击这样的攻击手法,越来越受到重视~

本文介绍了如何通过 powershell 获得 Windows 系统的远程桌面连接历史记录,需要注意的是无法直接获得未登录用户的注册表配置信息(可以加载配置单元解决)。根据远程桌面连接历史记录,往往能定位出关键的服务器。